في كل مرة تسجل فيها الدخول إلى تطبيق، أو تتسوق عبر الإنترنت، أو تملأ نموذجاً، أو تشترك في نشرة إخبارية عبر البريد الإلكتروني، فإنك تشارك أجزاءً من هويتك الرقمية - ويبدو هذا كحقيقة معروفة مسبقاً - لكنك في الواقع تشارك أكثر من ذلك بكثير. حتى عندما تفتح موقعاً عشوائياً، أو تطيل النظر قليلاً في منشور ما، أو تدخل نصاً على لوحة مفاتيح هاتفك - حتى في هذه اللحظات، أنت ترسل معلومات عنك إلى شركات "تزويد البيانات". قد يبدو اسمك وبريدك الإلكتروني كأجزاء غير ضارة من المعلومات -- بمفردها -- ولكن عند ربطها بإشارات سلوكية، مثل اهتماماتك، وهواياتك، ووظيفتك، يصبح من الممكن تكوين صورة كاملة لشخصيتك. جوجل، فيسبوك (Meta)، آبل، و Unity - جميعها تقوم بجمع وتكوين ومعالجة نسخة رقمية منك. نسخة من هويتك، لوحة رقمية ترسمها الخوارزميات والشبكات العصبية، وتُخزن على عشرات، بل ربما مئات الخوادم حول العالم - وعلى الأرجح، دون علمك بذلك.

معلومات التعريف الشخصية (PII) هي أي بيانات يمكنها تحديد هويتك كفرد. معظم الأشياء المذكورة أعلاه لا تُصنف غالباً كمعلومات تحديد هوية شخصية - ولكن بمجرد تجميعها معاً، يمكن أن تشكل هوية واحدة. فكر فيها كبصمتك الرقمية. في بعض الأحيان، تكفي معلومة واحدة (مثل رقم الضمان الاجتماعي أو رقم جواز السفر) لتحديد هويتك. وفي أحيان أخرى، يتطلب الأمر تجميع عدة أجزاء - مثل اسمك مع عنوانك ورقم هاتفك - لإنشاء صورة أكثر اكتمالاً.

قد يتساءل البعض - لماذا تعد حماية هذه المعلومات أمراً بالغ الأهمية؟ حسناً، لأن معلومات التعريف الشخصية الخاصة بك عندما تقع في الأيدي الخطأ، يمكن أن تتراوح العواقب من مجرد إزعاج بسيط إلى دمار شامل. سرقة الهوية، الاحتيال المالي، وانتهاكات الخصوصية - ليست مجرد مخاطر مجردة تسمع عنها في الأخبار، بل هي مشاكل واقعية تؤثر على آلاف أو ملايين الأشخاص كل عام - وللأسف - قد تكون أقرب إليك مما تتوقع.

إلى جانب السلامة الشخصية، تبني حماية معلومات التعريف الشخصية (PII) أساس الثقة بينك وبين المؤسسات التي تتفاعل معها. عندما تقوم شركة ما بحماية معلوماتك الشخصية بشكل صحيح، فإن ذلك يظهر احتراماً لخصوصيتك وحقوقك. هذا ليس مجرد عمل تجاري جيد فحسب - بل أصبح أمراً ضرورياً مع تزايد وعي الناس بكيفية استخدام معلوماتهم ومشاركتها.

مخطط معلومات التعريف الشخصية (PII)

بالطبع، لا تشكل جميع المعلومات نفس المستوى من الخطر. يمكن رسم مخطط لبيانات PII، حيث تكون بعض المعلومات أكثر حساسية من غيرها. معلومات التعريف الشخصية الحساسة هي البيانات التي يمكن - بل ومن المؤكد - أن تسبب ضرراً كبيراً إذا تم كشفها، أو سرقتها، أو تسريبها. تأمل هذا المثال: يمكن استخدام رقم الضمان الاجتماعي الخاص بك لفتح حسابات احتيالية أو تقديم إقرارات ضريبية مزيفة. أرقام بطاقات الائتمان/الخصم، وتفاصيل الحسابات المصرفية، ومعلومات القروض توفر وصولاً مباشراً إلى أموالك. تكشف السجلات الطبية تفاصيل دقيقة عن حالاتك الصحية، والأدوية، والعلاجات. البيانات البيومترية، مثل بصمات الأصابع أو أنماط التعرف على الوجه، هي فريدة وخاصة بك ولا يمكن تغييرها إذا تم اختراقها. يمكن استخدام أرقام رخص القيادة ومعلومات جواز السفر لإنشاء هويات مزيفة أو ارتكاب عمليات احتيال باسمك.

على الجانب الآخر من المخطط، توجد معلومات التعريف الشخصية غير الحساسة. يشمل ذلك المعلومات التي تحدد هويتك ولكنها تمثل خطراً أقل إذا تم كشفها. يندرج اسمك، وعنوان بريدك الإلكتروني، ورقم هاتفك ضمن هذه الفئة. كما أن تاريخ عملك، ومسماك الوظيفي، وخلفيتك التعليمية تشكل عموماً خطراً أقل بمفردها. توفر المعلومات الديموغرافية الأساسية مثل الفئة العمرية أو الرمز البريدي بعض التفاصيل التعريفية دون الكشف عن كل شيء يخصك.

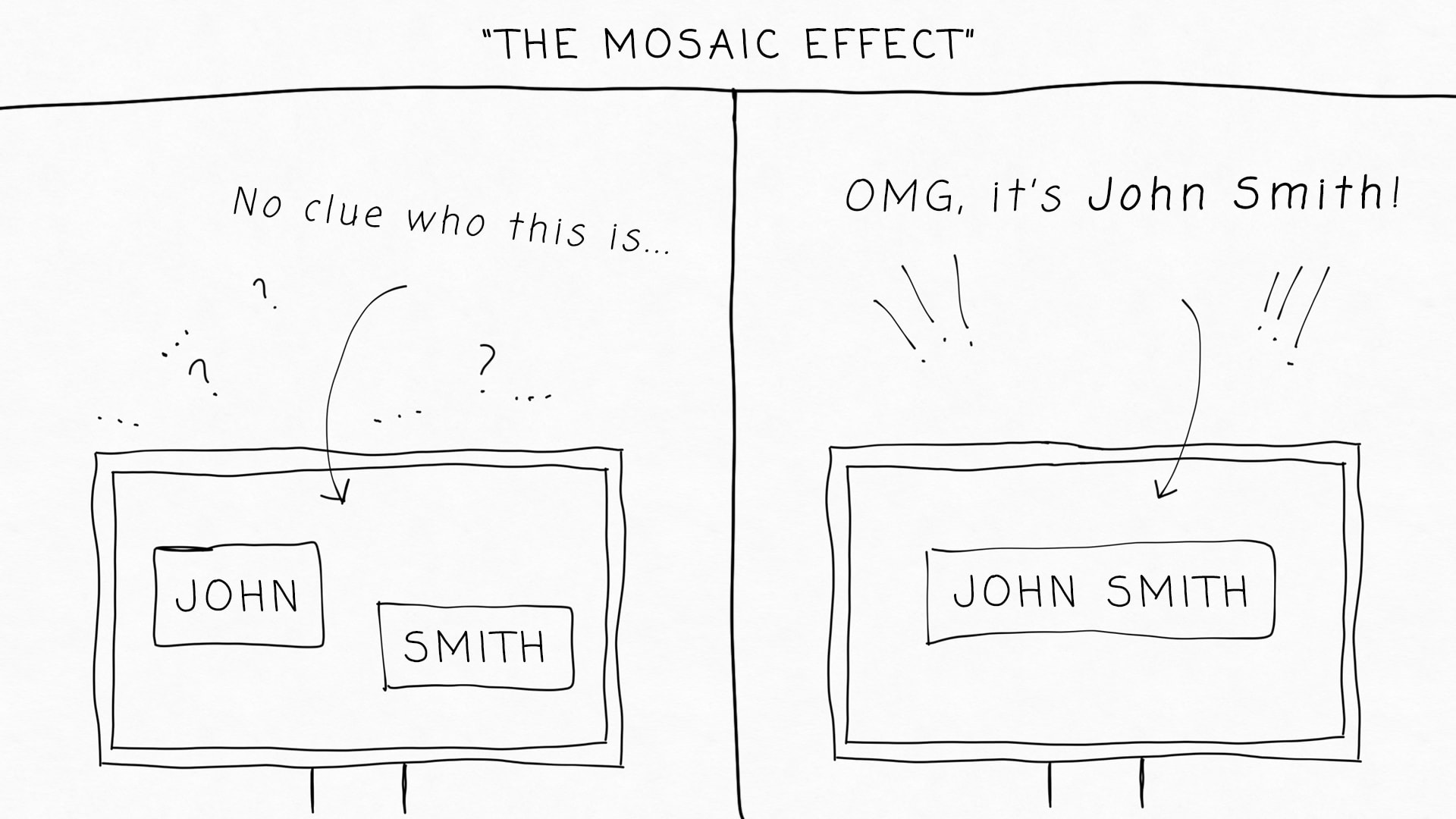

ولكن هنا تكمن المشكلة: حتى المعلومات التي تبدو غير ضارة يمكن أن تصبح إشكالية عند دمجها مع نقاط بيانات أخرى. يطلق خبراء الأمن السيبراني على هذا اسم "تأثير الفسيفساء" حيث يتم تجميع أجزاء منفصلة من المعلومات للكشف عن صورة كاملة. لفهم ما يعنيه هذا حقاً، من الأفضل إجراء تجربة ذهنية بسيطة.

دعنا نتخيل الموقف التالي: ترى نصاً مرسوماً على حائط يقول الآتي:

7 11 96

ما هي أفكارك الفورية حول هذا؟ لا شيء، نأمل ذلك. هذا النص لا يقدم أي أهمية، على الرغم من أنه منشور ومتاح للعامة. الآن دعنا نضيف قدراً صغيراً من المعلومات إليه، الحائط الآن يقول هذا:

7 11 96 (7 - شهر، 11 - يوم، 96 - سنة)

بعد إضافة هذا الدليل البسيط، سيفكر المرء الآن تلقائياً في أن هذا تاريخ - لقد تحول نص الحائط من مجرد نص بلا معنى إلى شيء يمثل تاريخاً. استمراراً في هذه التجربة الذهنية، لنفترض الآن أن اسمك مكتوب فوق هذا التاريخ مباشرة، ليصبح النص كما يلي:

John Smith

7 11 96 (7 - شهر، 11 - يوم، 96 - سنة)

يمر أسبوع. تلاحظ الآن أن النص الموجود على الحائط قد تغير مرة أخرى، وتمت إضافة شيء آخر:

John Smith

+1 (123) 456-7890

[[email protected]](mailto:[email protected])

يستخدم Samsung Galaxy S22 (Android 12)

7 11 96 (7 - شهر، 11 - يوم، 96 - سنة)

يمر شهر آخر. يتزايد النص الموجود على الحائط أكثر فأكثر. تصبح البيانات أكثر تنظيماً واكتمالاً:

الاسم الكامل: John A. Smith

تاريخ الميلاد: 11 يوليو 1996

رقم الهاتف: +1 (123) 456-7890

عنوان البريد الإلكتروني: [[email protected]](mailto:[email protected])

عنوان المنزل: 123 Example Lane, Miami, FL 33101

رقم الضمان الاجتماعي (مشفر): ***-**-7890

عنوان IP (آخر تسجيل دخول): 173.128.78.25

الجهاز: Samsung Galaxy S22 (Android 12)

المتصفح: Chrome 123.0.6312.105 (Mobile)

عنوان MAC: 84:3A:4B:5F:62:D1

معرف الجهاز: a9e12f3c8b74ac901234fe56d12f9a7b

مزود شبكة الجوال: T-Mobile

شبكات WiFi (آخر 7 أيام): "Home_Net_5G"، "Starbucks_Guest"، "AudiServiceWiFi"

سجل الموقع الجغرافي: زيارات متكررة في/حول ميامي، فلوريدا؛ رحلة واحدة إلى أورلاندو، فلوريدا (مارس 2025)

موقع GPS الحالي: 25.7617° شمالاً، 80.1918° غرباً

سجل المساعد الصوتي (Samsung Bixby):

- "ذكرني بسقي السراخس في الساعة 9 صباحاً"

- "انتقل إلى أقرب مركز خدمة Audi"

- "ما هي أفضل بيتزا خالية من منتجات الألبان بالقرب مني؟"

سجل البحث (آخر 30 يوماً):

- "أفضل قفازات البستنة للبشرة الحساسة"

- "رياض أطفال مونتيسوري مقابل رياض الأطفال التقليدية"

- "تكلفة استبدال فرامل Audi Q5 2020"

- "العلامات التجارية لجبن الموزاريلا الخالية من الألبان"

- "أفضل تطبيقات البستنة 2025"

سجل المشتريات (Amazon):

- بكرة خرطوم Gardena

- مجموعة بداية شتلات عضوية

- كتب عمل مونتيسوري

استخدام التطبيقات (المتوسط اليومي):

- إنستغرام: 1.2 ساعة

- خرائط جوجل: 20 دقيقة

- واتساب: 40 دقيقة

- تطبيق MyAudi: 10 دقائق

البيانات البيومترية (المخزنة عبر مستشعرات الهاتف):

- معرف البصمة: مسجل

- التعرف على الوجه: مفعل

- متوسط عدد الخطوات: 4,800/يوم

الاهتمامات المعالجة:

يظهر اهتماماً بمعدات البستنة، رياض الأطفال بالقرب من ميامي، فلوريدا، صيانة سيارة Audi Q5، والبيتزا بجبن خالٍ من منتجات الألبان.

هذا مثال مبسط للغاية - ولكنه يتيح لك أن تفهم حقاً كيف يمكن أن تختلف معلومات التعريف الشخصية (PII) - وهي ليست دائماً مباشرة مثل رقم الضمان الاجتماعي أو فصيلة الدم أو رقم جواز السفر. بالتأكيد، قد يبدو تاريخ ميلادك وحده غير مهم - ولكن عند دمجه مع اسمك وعنوانك، فإنه يوفر معلومات كافية لأي شخص للوصول المحتمل إلى حساباتك أو التسبب في سرقة الهوية. السياق يهم كثيراً عندما يتعلق الأمر ببيانات PII. ظهور اسمك في دليل هاتف قد لا يزعجك، ولكن نفس الاسم إذا تم إرفاقه بمعلومات صحية حساسة أو سجلات مالية يصبح أكثر خطورة. الضرر المحتمل من المعلومات المكشوفة لا يعتمد فقط على ماهية المعلومات المعلنة بل على كيفية استخدامها.

مع نمو البصمات الرقمية، يتلاشى الخط الفاصل بين المعلومات الحساسة وغير الحساسة. المعلومات التي كانت تعتبر ذات يوم غير ضارة يمكن أن تصبح ذات قيمة كبيرة للصوص الهوية والمحتالين الذين يعرفون كيف يربطون النقاط ببعضها.

كيف تحميك تشريعات الخصوصية

مع شيوع التهديدات التي تستهدف المعلومات الشخصية، استجابت الحكومات حول العالم بتشريعات مصممة لتوفر لك الحماية - فضلاً عن منحك تحكماً أفضل في بياناتك ومحاسبة المؤسسات على حمايتها.

تُعد اللائحة العامة لحماية البيانات (GDPR) في الاتحاد الأوروبي معياراً معروفاً على نطاق واسع. تغطي هذه اللائحة أي شخص يعيش في الاتحاد الأوروبي أو تُعالج بياناته هناك، وتمنح الأفراد تحكماً كبيراً في معلوماتهم الشخصية. بموجب GDPR، يحق لك الوصول إلى أي بيانات جمعتها الشركات عنك، وتصحيح المعلومات غير الدقيقة، وحتى طلب الحذف الكامل - وهو ما يُعرف بـ "الحق في النسيان". يجب على الشركات تقليل كمية البيانات التي تجمعها، واستخدام ما هو ضروري فقط للأغراض المعلنة. إذا رأيت يوماً إشعارات الخصوصية التي تنبثق على مواقع الويب، فاعلم أن معظمها موجود بسبب متطلبات اللائحة العامة لحماية البيانات.

في الولايات المتحدة، يوجد قانون خصوصية المستهلك في كاليفورنيا (CCPA) وتوسعته، قانون حقوق الخصوصية في كاليفورنيا (CPRA)، واللذان يوفران حماية مماثلة. يمكن للمقيمين في كاليفورنيا معرفة المعلومات الشخصية التي جمعتها الشركات عنهم، وطلب حذف البيانات نهائياً، وإلغاء الاشتراك في بيع معلوماتهم. عندما ترى روابط "لا تبع معلوماتي الشخصية" على المواقع الإلكترونية، فهذا يرجع لقانون CCPA. وعلى الرغم من اقتصارها على المقيمين في كاليفورنيا، إلا أن هذه القوانين غالباً ما تؤثر على كيفية تعامل الشركات مع بيانات الجميع، حيث أنه من الأسهل تطبيق معيار واحد عبر الموقع بأكمله.

بالنسبة للمعلومات الصحية، يوجد قانون قابلية نقل التأمين الصحي والمساءلة (HIPAA)، والذي يوفر حماية متخصصة. يهدف هذا القانون إلى حماية سجلاتك الطبية ومعلوماتك الصحية الأخرى، ويلزم مقدمي الرعاية الصحية وشركات التأمين وشركائهم التجاريين بتنفيذ تدابير أمنية محددة. وهذا هو السبب أيضاً في أن طبيبك يطلب منك التوقيع على إقرارات حول ممارسات الخصوصية.

تشترك جميع هذه اللوائح في مبادئ عامة: الشفافية حول جمع البيانات، والقيود على كيفية استخدام المعلومات، والمتطلبات الأمنية لمنع اختراقات البيانات، وحقوق الأفراد فيما يتعلق ببياناتهم الشخصية. كما أنها تملي التدمير السليم لبيانات PII عندما لم تعد هناك حاجة إليها. تشرح هذه المتطلبات للتخلص الآمن سبب قيام مكاتب الرعاية الصحية بتمزيق المستندات وسبب ضرورة قيام الشركات بمسح الملفات الرقمية التي تحتوي على معلومات شخصية بشكل آمن.

المخاطر الخفية لمعلوماتك الشخصية

على الرغم من التشريعات القوية، تظل المعلومات الشخصية عرضة للخطر في العديد من المواقف اليومية - غالباً بطرق لا يدركها الناس على الفور. تخيل نفسك تعمل على جهاز كمبيوتر محمول في المقهى المفضل لديك. شبكة Wi-Fi المجانية مريحة، لكنها قد لا تكون آمنة. بدون الحماية المناسبة، قد يتمكن الأشخاص الآخرون على نفس الشبكة من رؤية المعلومات التي ترسلها، بما في ذلك بيانات تسجيل الدخول أو التفاصيل الشخصية. ذلك التحديث السريع على وسائل التواصل الاجتماعي من إجازتك؟ إنه لا يخبر الأصدقاء عن رحلتك فحسب، بل يبث أيضاً للصوص المحتملين أن منزلك فارغ. وتلك الاختبارات الممتعة التي تسأل عن اسم حيوانك الأليف الأول أو الشارع الذي نشأت فيه؟ إنها تجمع إجابات لأسئلة الأمان الشائعة التي قد تساعد شخصاً ما في الوصول إلى حساباتك.

حتى الأشخاص الحذرين يمكن أن يقعوا ضحية لمحاولات التصيد الاحتيالي. ذلك البريد الإلكتروني العاجل الذي يبدو أنه مرسل من البنك الذي تتعامل معه قد يكون في الواقع تزييفاً مقنعاً مصمماً لالتقاط معلومات تسجيل الدخول الخاصة بك. الرسالة النصية حول مشكلة في تسليم طرد قد تقودك إلى موقع ويب يسرق تفاصيلك الشخصية.

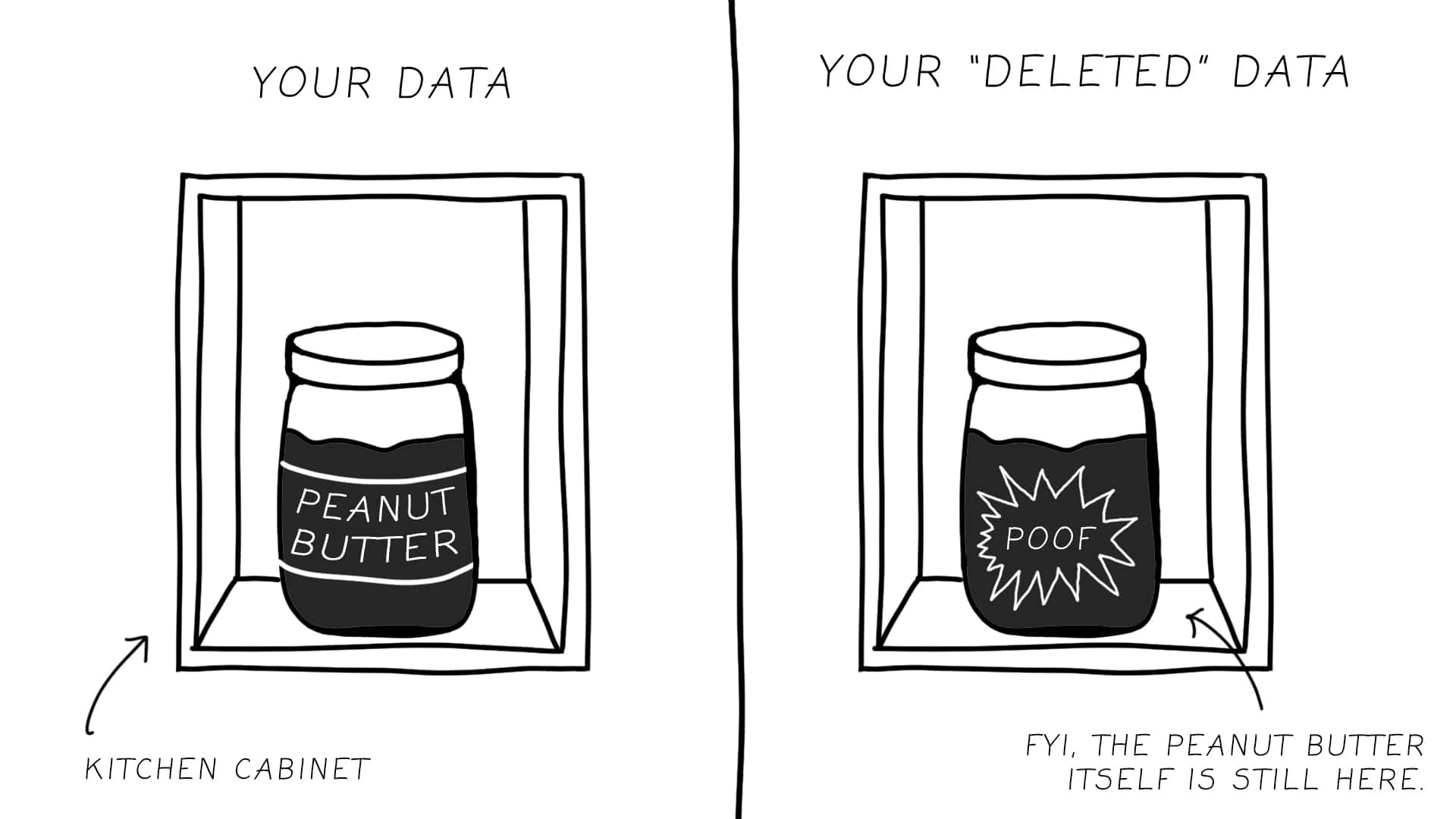

المستندات الورقية تشكل مخاطر أيضاً. رمي البريد الذي يحمل اسمك وعنوانك في سلة إعادة التدوير يمنح النباشين وصولاً محتملاً إلى معلوماتك. لكن التخلص من الملفات الرقمية يخلق مخاطر خفية أكبر بكثير. عندما تقوم بحذف الملفات من جهاز الكمبيوتر الخاص بك، قد تعتقد أنها اختفت للأبد، لكن الحذف القياسي يكون غير فعال بشكل مدهش في إزالة البيانات الفعلية.

فكر في الحذف القياسي للملفات على هذا النحو: إنه يشبه تمزيق صفحة الفهرس من كتاب ولكن مع ترك كل المحتوى سليماً. يقوم الكمبيوتر بإزالة الإشارة إلى مكان تخزين الملف ولكنه يترك المعلومات الفعلية على محرك الأقراص الخاص بك حتى يتم الكتابة فوقها في النهاية ببيانات جديدة. مع توفر برامج استعادة البيانات بسهولة، يمكن لأي شخص لديه وصول إلى جهازك استرداد الملفات التي ظننت أنها اختفت للأبد.

يصبح بقاء هذه البيانات مشكلة كبيرة بشكل خاص عندما تبيع جهاز الكمبيوتر القديم، أو تعيد كمبيوتراً محمولاً مستأجراً، أو تتخلص من هاتف ذكي. بدون التدمير الآمن للبيانات، قد يكون لدى الشخص التالي الذي يستخدم ذلك الجهاز وصول إلى ملفاتك الشخصية، أو صورك، أو مستنداتك المالية، أو كلمات مرورك المحفوظة تلقائياً - حتى لو كنت تعتقد أنك حذفت كل شيء.

استراتيجيات حماية البيانات الشخصية

حماية معلوماتك الشخصية لا تتطلب خبرة تقنية، بل مجرد عادات مدروسة والأدوات المناسبة.

كلمات المرور

توفر كلمات المرور القوية والفريدة خط دفاعك الأول. قم بإنشاء كلمات مرور مختلفة للحسابات المهمة، خاصة الحسابات المالية، واجعلها معقدة بما يكفي لمقاومة التخمين. يجب أن يكون لديك أيضاً كلمات مرور فريدة لحساباتك الأكثر "أهمية" - بالنسبة لمعظم الناس، ستكون هذه حسابات جوجل، مايكروسوفت، و iCloud (آبل) - غالباً ما تحفظ هذه الحسابات كلمات المرور الأخرى الخاصة بك، لذا يجب عليك بالتأكيد الحصول على كلمات مرور فريدة تماماً لها.

من المهم أيضاً ملاحظة أنه عندما نقول "فريدة"، فنحن نعني فريدة حقاً - وليس إضافة حرف أو رقم أو رمز. لذلك، "Password123" و "Password123!" لا تعتبر كلمات مرور فريدة - لأن الكلمة الثانية هي ببساطة شكل مختلف من الأولى. يجب عليك إنشاء كلمات مرور فريدة حقاً، وليس اختلافات بسيطة، حيث يسهل تخمينها إذا تم تسريب كلمة مرورك الأصلية.

بالتأكيد، تذكر كل كلمات المرور هذه ليس مهمة سهلة. الحل الأكثر وضوحاً هو كتابة كلمات المرور هذه على ورقة - ولكن من فضلك، لا تفعل ذلك. كتابة كلمات المرور الخاصة بك على قطعة من الورق ممارسة غير آمنة للغاية، ويجب ألا تفعلها.

بدلاً من ذلك، يمكنك ويجب عليك استخدام مدير كلمات مرور خارجي للمساعدة في إنشاء وتخزين كلمات المرور المعقدة هذه بأمان، حتى لا تضطر إلى تذكرها جميعاً - بهذه الطريقة، تحتاج فقط إلى تذكر كلمة مرور قوية واحدة (لمدير كلمات المرور نفسه)، وسيتم إدارة جميع كلمات المرور الأخرى بواسطته. للحسابات الحيوية، يجب عليك أيضاً تمكين المصادقة الثنائية (2FA) - وهذا يضيف خطوة تحقق إضافية (عادةً رمز رسالة نصية، أو إشعار تطبيق، أو رمز مصادقة) حتى لو حصل شخص ما على كلمة مرورك.

وسائل التواصل الاجتماعي

يجب أن تكون يقظاً بشأن ما تشاركه على وسائل التواصل الاجتماعي. تحقق من إعدادات الخصوصية الخاصة بك للتحكم في من يرى منشوراتك، وفكر مرتين قبل مشاركة التفاصيل التعريفية مثل تاريخ ميلادك الكامل، أو عنوان منزلك، أو متى ستكون بعيداً عن المنزل. قم بتغيير إعدادات الخصوصية الخاصة بك للسماح للأصدقاء فقط بعرض منشوراتك - هل تريد حقاً أن يرى أي شخص على وجه الأرض صور عيد ميلادك؟ ومع ذلك، تذكر أنه حتى المنشورات المقتصرة على "الأصدقاء فقط" يمكن التقاط لقطات شاشة لها ومشاركتها في مكان آخر.

الإعدادات

خذ وقتاً لمراجعة إعدادات الخصوصية في تطبيقاتك وحساباتك على الإنترنت. يحتوي كل موقع ويب أو تطبيق تقريباً على إعدادات خصوصية، وبشكل افتراضي يجمع معظمها معلومات أكثر بكثير مما هو مطلوب. ومع ذلك، وبشكل أساسي بسبب القوانين واللوائح، قد يقدم البعض خيارات للحد من جمع البيانات إذا قمت بالبحث عنها.

التصيد الاحتيالي

تعلم كيفية التعرف على محاولات التصيد من خلال مراقبة العلامات: الطلبات العاجلة للحصول على معلومات شخصية، أو عناوين البريد الإلكتروني أو روابط مواقع الويب المكتوبة بخطأ إملائي بسيط، والرسائل التي تخلق ضغطاً للتصرف بسرعة دون تفكير. عند الشك، اتصل بالمؤسسات مباشرة عبر موقعها الرسمي بدلاً من النقر على الروابط الموجودة في الرسائل. بالإضافة إلى ذلك، يمكنك البحث في مواقع الويب أو رسائل البريد الإلكتروني عند الشك، حيث قد تحتوي غالباً على تغييرات طفيفة، حتى في حرف واحد فقط.

التخلص من المعلومات

إن التخلص السليم من المعلومات المادية والرقمية لا يقل أهمية عن جمعها بحذر. قم بتمزيق المستندات الورقية التي تحتوي على معلومات شخصية بدلاً من مجرد رميها في سلة المهملات. بالنسبة للملفات الرقمية، تذكر أن الحذف القياسي لا يزيل البيانات بشكل فعال - بل غالباً ما تظل المعلومات قابلة للاسترداد. عند التخلص من الأجهزة القديمة أو وسائط التخزين، أو حتى عند حذف الملفات الحساسة من جهاز الكمبيوتر الحالي الخاص بك، فإن أدوات التدمير الآمن للبيانات ضرورية لإزالة المعلومات الشخصية ومسح الملفات نهائياً.

كيف (يجب) أن تحافظ المؤسسات على أمان معلوماتك

المؤسسات المسؤولة تحمي بياناتك الشخصية من خلال العديد من الممارسات المهمة. تبدأ بتقليل البيانات - جمع ما يحتاجونه حقاً فقط بدلاً من جمع كل ما يمكنهم الحصول عليه، مما يظهر الاحترام لخصوصيتك ويقلل من المخاطر في حالة حدوث خرق للبيانات. كما يقومون بتصنيف أنواع مختلفة من المعلومات بناءً على حساسيتها، وتطبيق ضمانات أقوى على البيانات الحساسة مثل أرقام بطاقات الائتمان مقارنة بالمعلومات الأساسية مثل تفضيلات النشرة الإخبارية. تحد ضوابط الوصول من يمكنه رؤية بياناتك بناءً على متطلبات الوظيفة، بينما تكتشف أنظمة المراقبة الأنماط غير المعتادة التي قد تشير إلى سوء الاستخدام. يُعد تدريب الموظفين أمراً بالغ الأهمية لأن العديد من خروقات البيانات تبدأ بخطأ بشري - حيث يبني التدريب المنتظم على الوعي الأمني دفاعاً بشرياً أقوى ضد التهديدات مثل الروابط الخبيثة وعمليات الاحتيال.

تستعد المؤسسات التي تتعامل مع معلوماتك بمسؤولية أيضاً للحوادث المحتملة قبل وقوعها. إنهم يطورون إجراءات واضحة للاستجابة لانتهاكات البيانات، بما في ذلك خطوات لاحتواء الضرر، والتحقيق في الحوادث، وإخطار الأفراد المتضررين، ومنع المشاكل المستقبلية. طوال دورة حياة البيانات، تحمي سياسات التدمير السليم المعلومات التي لم تعد هناك حاجة إليها عن طريق تمزيق المستندات بأمان والحذف الآمن للملفات الرقمية عندما تنتهي فترات الاحتفاظ بها. عند تقييم المؤسسات، افحص سياسات الخصوصية وتقارير الشفافية الخاصة بها، والتي تكشف عن نهجها في حماية البيانات. وفوق كل شيء، تعتبر المؤسسات الجديرة بالثقة حماية معلوماتك بمثابة التزام مستمر وليس مجرد ممارسة للامتثال للقوانين، مما يساعدك على اتخاذ خيارات مستنيرة حول من تثق به لتخزين بياناتك الشخصية.

رحلة بياناتك

تتبع المعلومات الشخصية مساراً يمكن التنبؤ به من الجمع إلى التخلص منها، وهناك حاجة إلى الحماية في كل مرحلة. تبدأ دورة الحياة عندما تشارك المعلومات من خلال النماذج، أو إنشاء الحسابات، أو عمليات الشراء. يتضمن الجمع الأخلاقي موافقة واضحة - يجب أن تعرف ما يتم جمعه ولماذا. من الناحية المثالية، يجب على المؤسسات أن تجمع فقط ما هو ضروري حقاً للغرض المعلن. بمجرد جمعها، تدخل معلوماتك مرحلة التخزين، حيث تحتاج إلى الحماية من كل من التهديدات الخارجية مثل المتسللين والوصول الداخلي غير المصرح به من خلال تدابير مثل التشفير وضوابط الوصول والأمن المادي. أثناء مرحلة الاستخدام، عندما يتم الوصول إلى معلوماتك للغرض المقصود منها (التحقق من الهوية، معالجة المعاملات، أو تقديم الخدمات)، تضمن الضوابط المناسبة استخدامها فقط لأغراض مشروعة من قبل الأشخاص المصرح لهم.

تُعد مرحلة المشاركة معرضة للخطر بشكل خاص، حيث تنتقل معلوماتك بين الأنظمة أو المؤسسات وتحتاج إلى الحماية أثناء النقل من خلال طرق نقل آمنة واتفاقيات واضحة حول الحماية والاستخدام. خلال مرحلة الاحتفاظ، تضع المؤسسات المسؤولة أطراً زمنية مناسبة للاحتفاظ بأنواع مختلفة من البيانات بدلاً من تخزين المعلومات إلى الأبد.

أخيراً، تتطلب مرحلة التدمير التي غالباً ما يتم التغاضي عنها التخلص السليم من المعلومات التي وصلت إلى نهاية عمرها الافتراضي. بالنسبة للمستندات المادية، هذا يعني التمزيق؛ وبالنسبة للملفات الرقمية، فإنه يتطلب طرق حذف آمنة تزيل البيانات تماماً. مرة أخرى، يمكن مقارنة الحذف القياسي للملفات بإزالة كتاب من فهرس المكتبة مع ترك الكتاب على الرف - تظل المعلومات متاحة لأي شخص يعرف كيف يبحث عنها. يقوم التدمير الرقمي السليم بالكتابة فوق البيانات عدة مرات، مما يضمن عدم إمكانية استردادها حتى باستخدام أدوات متخصصة، ليكمل بذلك دورة الحياة ويمنع المعلومات القديمة من خلق مخاطر خصوصية جديدة.

لماذا لا يكفي الضغط على "حذف" لحماية معلومات التعريف الشخصية (PII)؟

لدى معظمنا نموذج ذهني لملفات الكمبيوتر لا يتطابق مع الواقع. عندما تقوم بحذف ملف، فربما تتخيله يختفي تماماً، مثل رمي ورقة في آلة تمزيق الورق. الحقيقة مختلفة جداً - وفهم هذا الاختلاف مهم جداً لحماية معلوماتك الشخصية ومنع استعادة البيانات الخاصة بك.

إليك مثال سيساعدك على فهم الحذف القياسي للملفات: دعنا نتخيل جرة زبدة الفول السوداني. إنها تجلس بسلام داخل خزانة مطبخك. ثم فجأة، ترغب في التخلص من جرة زبدة الفول السوداني. إليك ما تفعله بعد ذلك: تفتح خزانة المطبخ، وتجد الجرة، وأخيراً... تنزع ملصق الجرة وغلافها. الآن لديك جرة مليئة بزبدة الفول السوداني، ولا تزال في خزانتك - ولكن بدون ملصقها. هذا بالضبط ما يعنيه حذف الملف "القياسي" على جهاز الكمبيوتر الخاص بك.

عندما تحذف ملفاً، يزيل الكمبيوتر الإشارة إلى مكان تخزين ذلك الملف على محرك الأقراص الثابتة الخاص بك، لكن المحتوى الفعلي يظل دون مساس - تماماً مثل إزالة ملصق الجرة، ولكن دون التخلص من الجرة نفسها. يتم تحديد المساحة التي كان يشغلها محتوى ملفك على أنها "متاحة لبيانات جديدة"، ولكن حتى يتم الكتابة فوقها فعلياً بشيء آخر، تظل المعلومات الأصلية موجودة فعلياً على جهاز التخزين الخاص بك. فكر في الأمر على أنك تستمر في وضع الأشياء في خزانة مطبخك، حتى لا يتبقى فيها أي مساحة، وفي النهاية تقوم برمي الجرة.

هذا يخلق خطراً كبيراً على الخصوصية. مع أدوات استعادة البيانات المتاحة مجاناً، يمكن لأي شخص لديه وصول إلى جهازك استعادة الملفات التي ظننت أنها حُذفت بشكل دائم. تقوم هذه الأدوات بفحص وسائط التخزين بحثاً عن البيانات التي لم تعد تظهر في نظام الملفات ولكنها لا تزال موجودة فعلياً على الجهاز - تماماً مثل فتح خزانة مطبخك والعثور على جرة زبدة الفول السوداني بدون ملصق عليها - رغم أنها مهمة أكثر صعوبة قليلاً، إلا أنها لا تزال قابلة للإنجاز بسهولة تامة.

تصبح العواقب واضحة في السيناريوهات الشائعة: بيع أو التبرع بجهاز كمبيوتر قديم دون مسح محرك الأقراص الصلبة/SSD بشكل صحيح يمكن أن يمنح المالك التالي حق الوصول إلى مستنداتك الشخصية، وسجلاتك المالية، وصورك، وبيانات بطاقة الائتمان الخاصة بك. قد يؤدي إرجاع جهاز كمبيوتر محمول مستأجر دون حذف آمن إلى كشف مستندات العمل السرية. إن التخلص من هاتف ذكي قديم يمكن أن يعرض رسائلك الشخصية ومعلومات حسابك للخطر. حتى التخلص من محرك أقراص USB أو محرك أقراص ثابت خارجي دون مسح مناسب يترك بياناتك عرضة للسرقة.

يمتد الخطر إلى إدارة الملفات اليومية أيضاً. عندما تقوم بحذف مستندات حساسة من جهاز كمبيوتر مشترك أو محرك أقراص شبكة، فإن الحذف القياسي لا يوفر حماية كافية ضد وصول الآخرين إلى تلك المعلومات لاحقاً. إن مجرد إفراغ سلة المحذوفات لا يزيل البيانات حقاً من جهاز التخزين الخاص بك.

تؤثر مشكلة البيانات المستمرة هذه على المؤسسات أيضاً. الشركات التي تفشل في تدمير معلومات العملاء بشكل صحيح عند عدم الحاجة إليها تخاطر بانتهاك لوائح الخصوصية وكشف بيانات حساسة. يتحمل مقدمو الرعاية الصحية والمؤسسات المالية والمنظمات الأخرى التي تتعامل مع البيانات المنظمة التزامات محددة لضمان التدمير الكامل للمعلومات - وهي التزامات لا يفي بها الحذف القياسي.

ما بعد الحذف: كيف يحمي التمزيق الآمن للملفات خصوصيتك الرقمية ويمنع استعادة البيانات

تماماً كما أنك لن ترمي المستندات الورقية الحساسة في سلة المهملات دون تمزيقها أولاً، فإن الملفات الرقمية التي تحتوي على معلومات شخصية تحتاج إلى تدمير مناسب يتجاوز الحذف القياسي. هنا يصبح التمزيق الآمن للملفات الرقمية أمراً ضرورياً.

التمزيق الآمن للملفات هو عملية يتم فيها الكتابة فوق محتوى البيانات الفعلي عدة مرات بأنماط عشوائية، مما يجعل المعلومات الأصلية غير قابلة للاسترداد حتى باستخدام أدوات الفحص الجنائي الرقمي المتخصصة. على عكس الحذف القياسي، الذي يترك المحتوى سليماً وقابلاً للاسترداد، يقوم التمزيق الرقمي السليم بإزالة كافة آثار المعلومات بشكل دائم.

متى قد تحتاج إلى هذا المستوى من الحماية؟ تأمل هذه المواقف الشائعة: قبل بيع أجهزة الكمبيوتر أو الأجهزة اللوحية أو الهواتف الذكية أو التبرع بها أو إعادة تدويرها، يمنع التمزيق الآمن للملفات المستخدم التالي من الوصول إلى معلوماتك الشخصية. عند إرجاع الأجهزة المستأجرة مثل أجهزة الكمبيوتر أو آلات التصوير ذات التخزين الداخلي، فإنه يضمن ألا تنتقل بياناتك مع الجهاز. بعد العمل على ملفات حساسة في أجهزة كمبيوتر عامة أو مشتركة، فإنه يزيل جميع آثار معلوماتك. وفي أعقاب خروقات البيانات أو الإصابة بالبرامج الضارة، يمكن للتمزيق الآمن إزالة الملفات التي قد تكون مخترقة والتي تحتوي على معلومات شخصية.

كما يُعد التمزيق الآمن للملفات أمراً حيوياً للامتثال التنظيمي. تتطلب قوانين الخصوصية مثل اللائحة العامة لحماية البيانات (GDPR) بشكل صريح التدمير السليم للبيانات عندما لا تكون المعلومات مطلوبة أو عندما يطلب الأفراد حذف بياناتهم الشخصية. بالنسبة للشركات والوكالات الحكومية ومقدمي الرعاية الصحية والمؤسسات المالية، أصبح إثبات وتحقيق التدمير المتوافق للمعلومات الحساسة ضرورة قانونية بدلاً من كونه مجرد أفضل الممارسات.

تعمل العملية عن طريق الكتابة فوق الموقع المادي على جهاز التخزين حيث تم تخزين الملف. من خلال كتابة بيانات عشوائية جديدة فوق ذلك الموقع عدة مرات (باستخدام أنماط مختلفة مصممة لإزالة أي بيانات متبقية)، تضمن أدوات التمزيق الآمن عدم إمكانية إعادة بناء المعلومات الأصلية. تحدد المعايير الأكثر شيوعاً، مثل طريقة 5220.22-M التابعة لوزارة الدفاع الأمريكية، تمريرات كتابة متعددة مع التحقق لضمان التدمير الكامل.

على عكس تمزيق المستندات المادية، والذي يتطلب أجهزة مخصصة، يتم إنجاز تمزيق الملفات الرقمية من خلال برامج متخصصة. تتراوح هذه الأدوات من البرامج الأساسية التي تحذف الملفات الفردية بشكل آمن إلى الحلول الشاملة التي يمكنها مسح محركات الأقراص بالكامل، ومسح المساحة الحرة حيث قد تبقى الملفات المحذوفة، وتقديم شهادات تحقق توثق عملية التدمير.

بالنسبة للأفراد والمنظمات المعنية بالخصوصية، يوفر التمزيق الآمن للملفات راحة البال بأن المعلومات الشخصية الحساسة تختفي حقاً عند حذفها. في عالم تتزايد فيه خروقات البيانات وسرقة الهوية باستمرار، أصبحت هذه الطبقة الإضافية من الحماية أكثر قيمة بشكل متزايد.

Offigneum: حلك الشامل لحماية الملفات الرقمية

كما رأينا خلال هذا الدليل، تتطلب حماية معلومات التعريف الشخصية اهتماماً في كل مرحلة - خاصة عندما تصل تلك المعلومات إلى نهاية عمرها الافتراضي. بالنسبة لأولئك الجادين في حماية الخصوصية، يقدم برنامج Offigneum لتمزيق الملفات حلاً شاملاً لتحديات التدمير الرقمي الآمن. يتجاوز Offigneum الحذف القياسي من خلال تنفيذ تقنيات كتابة فوق البيانات من الدرجة العسكرية تجعل استرداد البيانات أمراً مستحيلاً. عندما تحتاج إلى يقين مطلق بأن الملفات الحساسة قد اختفت بالفعل، يوفر هذا الحل ذو المستوى الاحترافي معايير أمان متعددة لتلبية المتطلبات المختلفة - من الخصوصية الشخصية الأساسية إلى الامتثال التنظيمي الصارم.

يعمل البرنامج عبر وسائط التخزين المختلفة، بما في ذلك محركات الأقراص الثابتة الداخلية، وأجهزة التخزين الخارجية، ومحركات أقراص USB، والتخزين الشبكي. تعني هذه المرونة أنه يمكنك تطبيق نفس عملية التدمير الشاملة بغض النظر عن مكان تخزين المعلومات الحساسة.

تجعل قدرات المعالجة المجمعة لبرنامج Offigneum من استخدامه أمراً عملياً على الصعيدين الفردي والمؤسسي. يمكنك تدمير مستند حساس واحد بشكل آمن أو معالجة مئات الآلاف من الملفات في وقت واحد، مما يجعله مناسباً لكل شيء بدءاً من حماية الخصوصية الشخصية وحتى مشاريع التخلص من البيانات واسعة النطاق.

يمكنك معرفة المزيد عن Offigneum (برنامج لنظام ويندوز) على هذا الموقع. بالإضافة إلى ذلك، يقدم MacGlacio نفس الميزات والفوائد التي يوفرها Offigneum ولكنه يركز بشكل خاص على أجهزة الماك. يمكنك معرفة المزيد عن MacGlacio (برنامج لنظام macOS) على هذا الموقع.

إن حماية الخصوصية لا تقتصر فقط على التعامل مع البيانات بعناية أثناء استخدامها - بل تعني أيضاً معرفة متى وكيف تتخلى عنها. تتطلب الخصوصية الحقيقية الاهتمام في كل مرحلة من مراحل دورة حياة البيانات، خاصة عندما يحين وقت التدمير الآمن للمعلومات التي لم تعد هناك حاجة إليها. مع تزايد وعي الناس بأهمية خصوصية البيانات، تساعد أدوات مثل Offigneum و MacGlacio كلاً من الأفراد والمؤسسات على استعادة السيطرة - حتى عندما يتعلق الأمر بكيفية محو معلوماتهم إلى الأبد.

تعرف على المزيد حول Offigneum والقائمة الكاملة لميزاته على موقعه الرسمي:

www.ambeteco.com/Offigneum/

إخلاء المسؤولية القانونية: المعلومات الواردة في هذا المقال هي لأغراض إعلامية عامة فقط ولا تشكل نصيحة قانونية أو تقنية. تهدف الطرق والأدوات الموصوفة، بما في ذلك برنامج Offigneum لتمزيق الملفات، إلى تعزيز أمن البيانات والخصوصية. ومع ذلك، لا يمكن لأي طريقة لمسح البيانات أن تضمن الحماية المطلقة ضد استعادة البيانات، وذلك بسبب العديد من العوامل، بما في ذلك خطأ المستخدم، والتعامل غير السليم مع وسائط التخزين، والتأثيرات البيئية الخارجية. يجب على المستخدمين توخي الحذر واستشارة محترف إذا لم يكونوا متأكدين من عمليات حذف البيانات. تخلي شركة Offigneum ومطوروها مسؤوليتهم عن أي أضرار أو خسائر تنشأ عن استخدام أو عدم القدرة على استخدام الأدوات أو التقنيات أو التعليمات الموصوفة. للاستفسارات القانونية والتقنية المحددة، يرجى طلب التوجيه المهني المناسب.