Ogni volta che accedi a un'app, fai acquisti online, compili un modulo o ti iscrivi a una newsletter via e-mail, stai condividendo pezzi del tuo io digitale - e questo sembra già un fatto piuttosto noto - ma condividi anche molto di più. Anche quando apri un sito web a caso, soffermi lo sguardo un po' più a lungo su un post o digiti del testo sulla tastiera del telefono: persino in questi momenti stai inviando informazioni su di te alle aziende che forniscono dati. Il tuo nome e la tua e-mail potrebbero sembrare informazioni innocue, prese singolarmente, ma se abbinate a segnali comportamentali, come i tuoi interessi, hobby e lavoro, diventa possibile delineare un ritratto completo della tua persona. Google, Facebook (Meta), Apple, Unity: raccolgono, elaborano e creano tutti una copia digitale di te. Una copia della tua identità, un ritratto digitale dipinto da algoritmi e reti neurali, che è conservato su decine, o forse centinaia, di server in tutto il mondo: probabilmente a tua insaputa.

Le informazioni di identificazione personale (PII) sono tutti quei dati in grado di identificarti come individuo. Tutte le cose menzionate sopra per lo più non sono considerate PII, tuttavia, una volta messe insieme, possono formare un'unica entità. Pensala come la tua impronta digitale. A volte, un singolo dato (come il Codice Fiscale o il numero di passaporto) è sufficiente per identificarti. Altre volte, ci vogliono diversi dati combinati, come il nome con l'indirizzo e il numero di telefono, per creare un quadro più completo.

Potresti chiederti: perché è così importante proteggere queste informazioni? Beh, perché quando le tue PII finiscono nelle mani sbagliate, le conseguenze possono andare dal semplice fastidio al vero e proprio disastro. Il furto d'identità, le frodi finanziarie, le violazioni della privacy: non sono solo rischi astratti di cui senti parlare al telegiornale, ma problemi reali che colpiscono migliaia o milioni di persone ogni anno e, sfortunatamente, potrebbero essere molto più vicini a te di quanto immagini.

Al di là della sicurezza personale, la protezione delle PII costituisce la base di fiducia tra te e le organizzazioni con cui interagisci. Quando un'azienda salvaguarda adeguatamente le tue informazioni, dimostra rispetto per la tua privacy e i tuoi diritti. Non è solo un vantaggio commerciale: sta diventando essenziale, in quanto le persone diventano sempre più consapevoli di come vengono utilizzate e condivise le proprie informazioni personali.

Il grafico PII

Ovviamente, non tutte le informazioni comportano lo stesso livello di rischio. È possibile mappare le PII in un grafico, in cui alcune informazioni risultano molto più sensibili di altre. Le PII sensibili sono quelle informazioni che potrebbero causare, e causeranno, gravi danni in caso di esposizione, furto o fuga di notizie. Prendi in considerazione questo esempio: il tuo Codice Fiscale può essere utilizzato per aprire conti fraudolenti o presentare false dichiarazioni dei redditi. Numeri di carte di credito/debito, coordinate bancarie e informazioni sui prestiti forniscono accesso diretto al tuo denaro. Le cartelle cliniche rivelano dettagli intimi sulle tue condizioni di salute, sui farmaci e sulle terapie. I dati biometrici, come le impronte digitali o i modelli di riconoscimento facciale, sono unicamente tuoi e non possono essere modificati qualora venissero compromessi. I numeri di patente e di passaporto possono essere utilizzati per creare documenti d'identità falsi o commettere frodi a tuo nome.

All'altra estremità del grafico si trovano le PII non sensibili. Queste includono informazioni che ti identificano ma presentano meno rischi in caso di esposizione. In questa categoria rientrano il nome, l'indirizzo e-mail e il numero di telefono. La tua esperienza lavorativa, la qualifica e il percorso di studi in genere comportano meno rischi di per sé. Le informazioni demografiche di base come la fascia d'età o il codice postale forniscono alcuni dettagli identificativi senza rivelare tutto su di te.

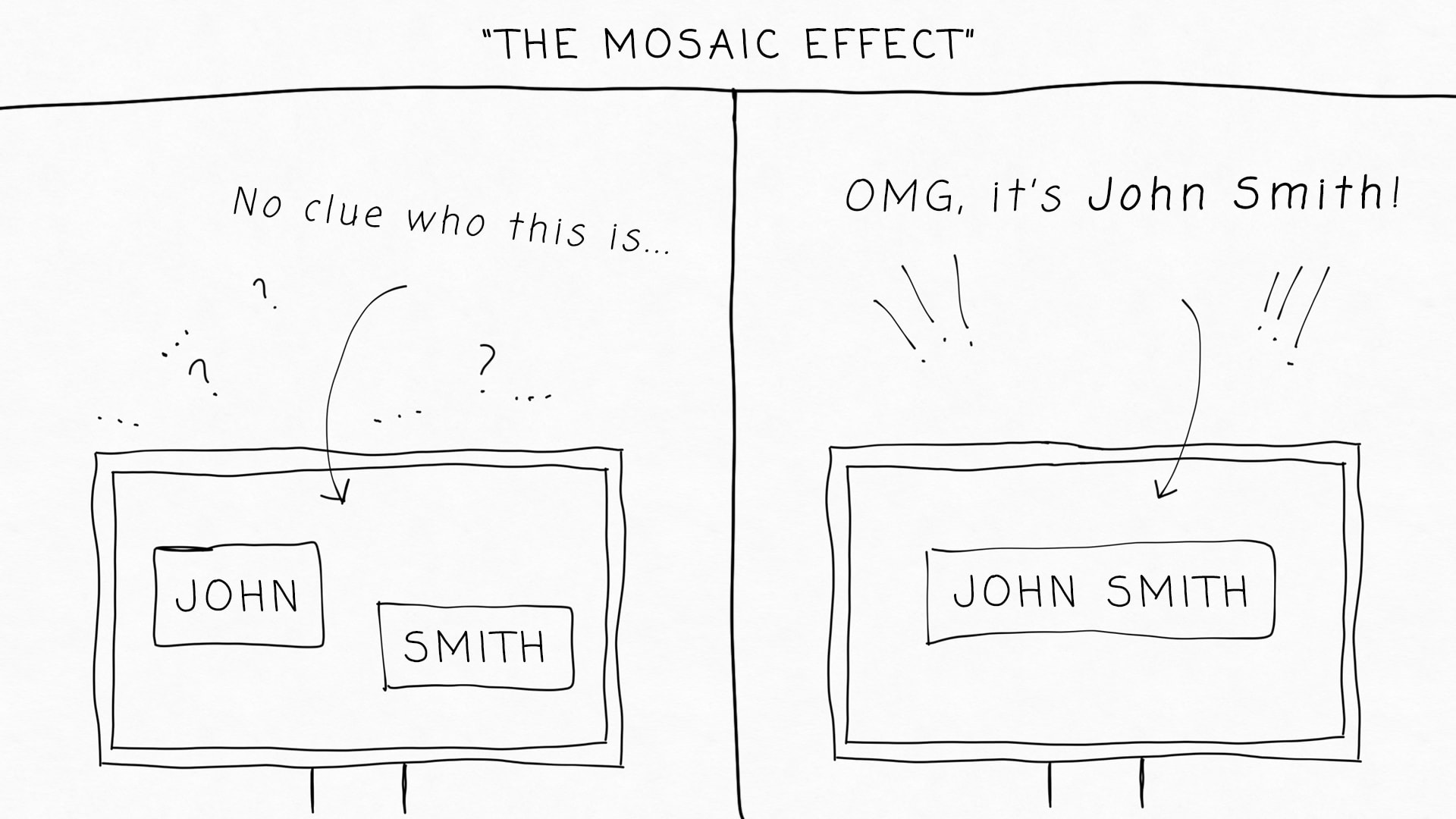

Ma c'è un problema: anche le informazioni apparentemente innocue possono diventare problematiche se combinate con altri dati. Gli esperti di sicurezza chiamano questo fenomeno "effetto mosaico", in cui elementi separati di informazioni vengono assemblati per rivelare un quadro completo. Per capire meglio cosa significa, è preferibile fare un semplice esperimento mentale.

Immaginiamo la seguente situazione: vedi un testo dipinto su un muro che dice questo:

7 11 96

Quali sono i tuoi pensieri immediati al riguardo? Nessuno, si spera. Questo testo non trasmette alcun significato, anche se è pubblicato e disponibile in pubblico. Ora aggiungiamoci un piccolo dato in più, e il muro recita:

7 11 96 (7 - mese, 11 - giorno, 96 - anno)

Dopo aver aggiunto questo indizio, si penserebbe automaticamente che si tratti di una data: il testo del muro si è trasformato da testo privo di significato a qualcosa che assume la forma di una data. Continuando con l'esperimento mentale, diciamo che ora c'è il tuo nome proprio sopra questa data; il testo è il seguente:

Mario Rossi

7 11 96 (7 - mese, 11 - giorno, 96 - anno)

Passa una settimana. Noti che il testo sul muro è cambiato ancora una volta, ed è stato aggiunto qualcos'altro:

Mario Rossi

7 11 96 (7 - mese, 11 - giorno, 96 - anno)

Scadenza: 15/11/2026

Passa un altro mese. C'è sempre più testo sul muro. I dati diventano più organizzati e completi:

Carta di credito

Nome: Mario Rossi

Data di nascita: 7 11 96 (7 - mese, 11 - giorno, 96 - anno)

Scadenza: 15/11/2026

CVV: 554

Questo è un esempio piuttosto banale, ma ti permette di capire davvero in che modo le PII possono essere diverse e non sempre dirette come il tuo Codice Fiscale, il gruppo sanguigno o il numero di passaporto. Sicuramente, la tua data di nascita da sola potrebbe sembrare insignificante, ma se combinata con il tuo nome e indirizzo, fornisce molte più informazioni a qualcuno per accedere potenzialmente ai tuoi account o rubare la tua identità. Il contesto è molto importante per le PII. Il tuo nome che appare in una rubrica telefonica potrebbe non preoccuparti, ma quello stesso nome associato a informazioni sanitarie sensibili o documenti finanziari diventa più problematico. Il potenziale danno derivante dalle informazioni esposte non dipende solo da quali informazioni vengono rivelate ma da come potrebbero essere utilizzate.

Con l'aumento delle impronte digitali, il confine tra informazioni sensibili e non sensibili si assottiglia. Informazioni in precedenza considerate innocue possono diventare preziose per i ladri di identità e i truffatori che sanno come unire i puntini.

Come ti proteggono le leggi

Data l'importanza di queste informazioni, molti governi hanno adottato rigide normative per obbligare le organizzazioni a proteggere i tuoi dati. Forse la più nota è il General Data Protection Regulation (GDPR) in Europa, che stabilisce il gold standard per i diritti sulla privacy. Questa legge ti dà il diritto di sapere quali dati le aziende hanno su di te, di richiederne la cancellazione e obbliga le aziende a segnalare tempestivamente le violazioni dei dati.

Altre regioni hanno seguito l'esempio. Negli Stati Uniti, il California Consumer Privacy Act (CCPA) offre protezioni simili. Settori specifici hanno le proprie normative, come l'Health Insurance Portability and Accountability Act (HIPAA) per le cartelle cliniche (o normative equivalenti in Italia ed Europa) e la Payment Card Industry Data Security Standard (PCI DSS) per le transazioni finanziarie.

Queste normative prevedono pesanti sanzioni per le aziende che non riescono a proteggere i dati. Molto spesso sentiamo aziende essere multate per milioni di dollari per non aver garantito la sicurezza dei dati dei propri utenti o per averli raccolti illegalmente.

I pericoli nascosti delle tue informazioni personali

La sfida per proteggere le PII è che non sono conservate in un unico luogo. Sono sparse attraverso vari dispositivi e decine di servizi online. Prendi in considerazione i vecchi moduli per le imposte e le buste paga memorizzate sul disco rigido del tuo computer. Questi documenti contengono una miniera d'oro di PII. E le e-mail di conferma contenenti itinerari di viaggio, informazioni sulle fatturazioni e numeri di conto? Anche le conversazioni di chat o le fatture condivise da te scaricate possono essere fonti nascoste di PII.

Inoltre, non tutte le esposizioni di dati avvengono a causa di hacker su larga scala o fughe di dati che coinvolgono il personale o terze parti (come è accaduto a Microsoft e T-Mobile un paio di anni fa). A volte, il pericolo è molto più vicino a noi. Un vecchio laptop donato senza un'adeguata cancellazione dei dati (no, spostare i file nel "Cestino" e cancellarlo non elimina i dati in modo definitivo - parleremo di questo tra poco). Una chiavetta USB smarrita contenente documenti non crittografati o, più raramente, persino documenti cartacei non triturati gettati nella spazzatura normale possono ugualmente portare a violazioni devastanti.

Strategie di protezione

Ora che abbiamo stabilito la posta in gioco, affrontiamo le strategie pratiche per proteggere le tue PII. Considerale come il tuo kit di strumenti per la difesa digitale.

Password

Può sembrare un consiglio trito e ritrito, e potresti esitare a leggere, ma non posso saltare questo argomento per la sua pura importanza e gravità: usa password complesse e uniche per ogni account. Riutilizzare le password è come usare la stessa chiave per la tua casa, la tua auto e la tua cassetta di sicurezza: se un lucchetto si rompe, il ladro ha accesso a tutto.

Il modo migliore per gestire le tue password è utilizzare un gestore di password. Inoltre, se disponibile per il tuo account, l'autenticazione a due fattori (2FA) o a più fattori (MFA) aggiunge un secondo livello di sicurezza, di solito richiedendo un codice dal telefono oltre alla password. Anche se qualcuno ruba la tua password, senza quel secondo fattore, non può accedere al tuo account.

Social media

Fai attenzione a ciò che condividi pubblicamente sui social network. I truffatori e gli hacker di phishing analizzano spesso i profili social per trovare le risposte alle comuni domande di sicurezza (come il nome del tuo primo animale domestico, la strada in cui sei cresciuto o la marca della tua prima auto). Ti è mai capitato di incappare su Facebook in quelle immagini che dicono: "Sei un elfo dei boschi. Il tuo nome elfico è le prime 3 lettere del tuo animale domestico e il mese del tuo compleanno! Come ti chiami?" Questo è un chiaro e ovvio esempio di ingegneria sociale per ottenere frammenti di quelle che sono spesso informazioni private che possono essere collegate a potenziali password di account o domande di sicurezza.

Impostazioni

Rivedi le tue impostazioni sulla privacy sui social media. Limita chi può vedere le tue informazioni personali. Sii selettivo su chi accetti come amico o follower e cerca di non accettare persone che non conosci nella vita reale.

Rivedi i permessi delle app sui tuoi dispositivi mobili. Le app spesso richiedono l'accesso a contatti, posizione, fotocamera e microfono anche se non hanno bisogno di tali funzioni per operare. Rivedi costantemente e regolarmente i permessi sul tuo telefono e nega l'accesso alle app che richiedono permessi che non ritieni siano assolutamente necessari per far funzionare l'app.

Phishing

Il phishing rimane uno dei metodi più efficaci utilizzati dai criminali informatici per rubare PII. Questi attacchi spesso si presentano sotto forma di e-mail o SMS urgenti che sembrano provenire da una fonte attendibile (come la tua banca o un servizio di consegna). Potrebbero affermare che il tuo account è stato compromesso o che un pacco sta subendo dei ritardi per il quale devi far fronte a una tassa.

Non fare mai clic su link o scaricare allegati da fonti sconosciute o sospette. Se un'e-mail ha un tono urgente o sembra troppo bella per essere vera, probabilmente si tratta di phishing. Non inviare mai i tuoi dati sensibili tramite SMS o e-mail se qualcuno richiede queste informazioni e lo trovi sospetto - l'approccio migliore è semplicemente contattare direttamente e di persona il tuo fornitore di servizi o banca. Verifica sempre due volte l'indirizzo e-mail del mittente: gli aggressori utilizzano spesso indirizzi e-mail contraffatti per farli sembrare legittimi (come '[email protected]' invece di '[email protected]').

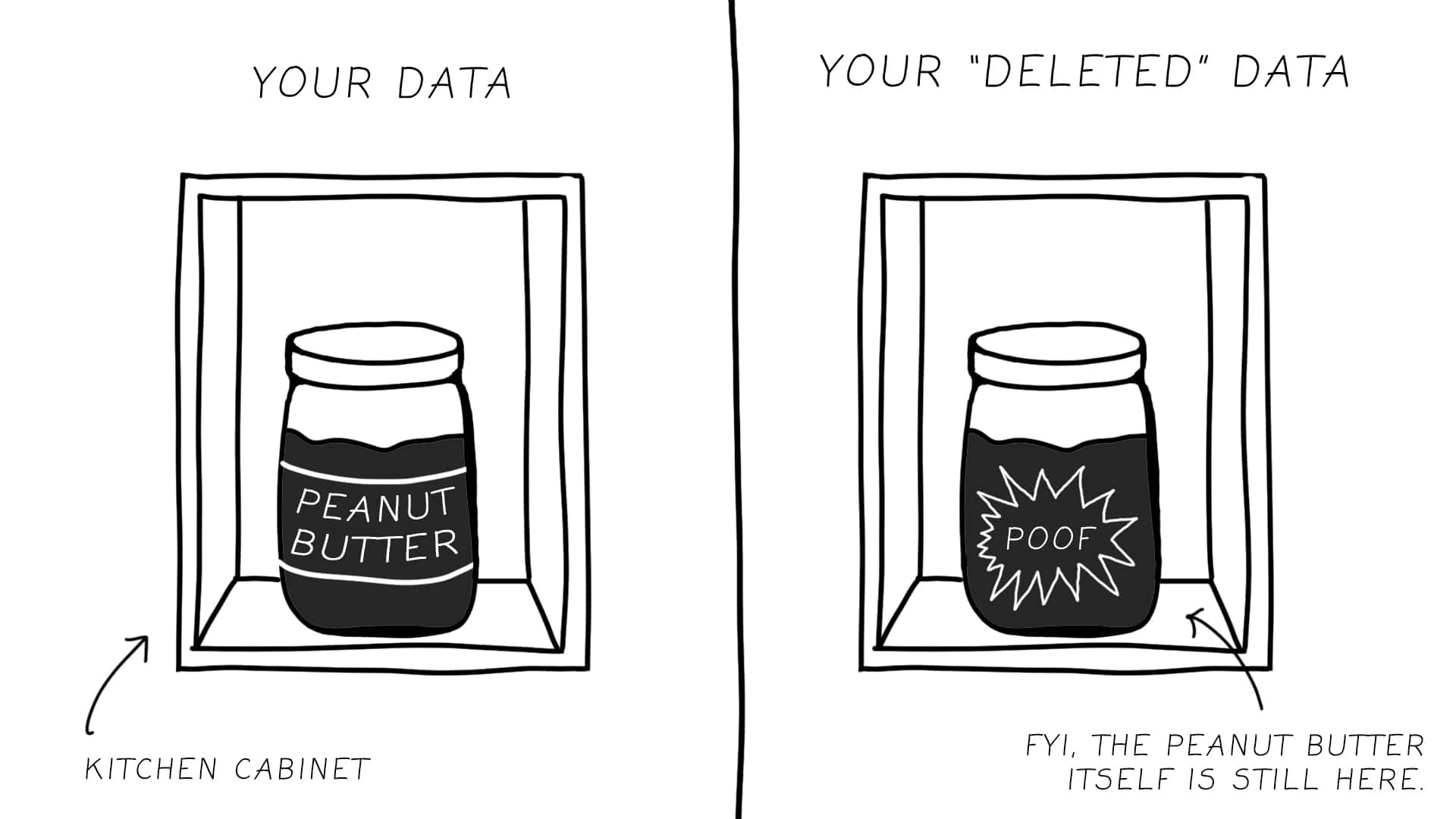

Smaltimento delle informazioni

Come accennato in precedenza in questo articolo, i dati "eliminati" raramente spariscono davvero. Quando si smaltiscono documenti cartacei, utilizzare un distruggidocumenti, preferibilmente uno a taglio incrociato. Per quanto riguarda le copie digitali delle PII, il tasto Canc o un format rapido del disco rigido non sono sufficienti per distruggere definitivamente i file dal computer.

Prendi l'abitudine di pulire regolarmente i tuoi dispositivi dalle vecchie PII. Meno dati conservi in primo luogo, minore è il rischio.

Come le organizzazioni (dovrebbero) mantenere al sicuro le tue informazioni

Finora abbiamo parlato di te e delle tue responsabilità per quanto riguarda le PII che controlli. Ma cosa succede quando le consegni ad altre aziende, ad esempio una clinica medica in cui fai regolarmente delle visite o un'app mobile? Le organizzazioni hanno una forte responsabilità morale e legale nel proteggere le tue PII. Pratiche di sicurezza aziendale corrette si basano su due concetti fondamentali: la crittografia e il controllo degli accessi.

Il viaggio dei tuoi dati

Pensa ai tuoi dati come al contenuto di un barattolo. Ora chiudiamo ermeticamente il coperchio del barattolo con del nastro adesivo. Sull'etichetta del barattolo ci sono una serie di numeri casuali, ad esempio "102919401948", che non ti dicono nulla di comprensibile al lettore, e non sappiamo cosa c'è all'interno poiché non possiamo vedere il contenuto o aprire il barattolo. E solo lo specialista della tua organizzazione a cui ti affidi detiene la "chiave" o, per essere precisi e restare in tema con l'analogia, lo scanner di codici a barre, che sa leggere quell'etichetta e aprire la serratura decodificando i numeri sull'etichetta del barattolo. Questo processo è la crittografia. Rende i dati illeggibili a chiunque non disponga della chiave di decrittografia appropriata. I dati dovrebbero essere crittografati sia quando vengono trasmessi su Internet sia quando sono archiviati nei database aziendali.

Allo stesso tempo, i controlli di accesso assicurano che solo i dipendenti autorizzati possano vedere le tue informazioni. E questo è il caso in cui le aziende spesso falliscono: è la regola del "privilegio minimo": un addetto all'assistenza clienti potrebbe aver bisogno di vedere il tuo nome e la cronologia degli ordini, ma non dovrebbe avere accesso al tuo numero di previdenza sociale. L'esposizione interna non necessaria dei dati è un grave fattore di rischio che porta regolarmente a massicce fughe di dati.

Le aziende che non rispettano in modo rigoroso e affidabile questi standard sono quelle che alla fine si trovano al centro dei notiziari con notizie di violazioni dei dati che influiscono su milioni di utenti. Questo è il motivo per cui è fondamentale che, in primo luogo, per le aziende tu sia selettivo con le persone a cui consenti l'accesso ai tuoi dati personali, in quanto a volte i rischi possono trovarsi non all'esterno, ma all'interno della sicurezza dell'azienda a cui li hai affidati.

Perché premere "Canc" non è sufficiente per proteggere le tue informazioni personali

Abbiamo affrontato l'argomento poco fa; uno degli equivoci più pericolosi nella sicurezza digitale è la convinzione che lo svuotamento del cestino elimini definitivamente un file. Quando premi "Canc" sul tuo PC, il sistema operativo non cancella i dati veri e propri. Invece, rimuove semplicemente il puntatore a quel file, contrassegnando lo spazio sul disco rigido come disponibile per i nuovi dati. Immaginalo come rimuovere la scheda di catalogo per un libro in una biblioteca senza rimuovere il libro dallo scaffale. Il libro - le tue PII - è ancora lì, in attesa di essere ritrovato.

Chiunque abbia un software di recupero dati di base può facilmente ripristinare questi file "eliminati". Questo lascia tracce delle tue password salvate, informazioni della carta di credito e identificatori personali non solo esposti a cybercriminali malintenzionati, ma anche - se il tuo PC è condiviso con più persone - potenzialmente esposti ai tuoi colleghi di lavoro, amici o familiari.

Oltre l'eliminazione: come la distruzione sicura dei file protegge la tua privacy digitale

Per affrontare in modo definitivo i file "nascosti" in attesa di essere recuperati, gli esperti di sicurezza utilizzano un processo chiamato distruzione sicura dei file. A differenza della normale eliminazione, i distruggidocumenti digitali sovrascrivono lo spazio del file originale più e più volte con dati privi di significato (come zeri e uni). Questo processo offusca, o più accuratamente, distrugge attivamente e irreparabilmente i dati originali a livello hardware, assicurando che le informazioni siano cancellate definitivamente dal disco fisico, rendendole irrecuperabili anche per un software di livello forense.

La distruzione digitale ti dà l'assoluta garanzia di aver eliminato un file, in modo definitivo, senza che rimangano tracce in alcun record di informazioni. Che tu stia smaltendo documenti con PII prima di vendere il tuo computer o di cancellare regolarmente file finanziari sensibili, la distruzione sicura è l'unico modo per garantire che non cadano nelle mani sbagliate. Questo è un passo in più indispensabile da compiere se si desidera assumere il controllo totale e gestire in modo sicuro la propria privacy digitale.

Offigneum: La tua soluzione per la protezione completa dei file digitali

Ed è qui che entra in gioco Offigneum. Progettato con gli algoritmi di sicurezza dei dati più rigorosi, Offigneum è il miglior distruggidocumenti digitale attualmente disponibile. Offre tranquillità grazie a standard di cancellazione dei file di livello militare in un pacchetto elegante e veloce, completamente sviluppato localmente ed eseguibile esclusivamente sul tuo dispositivo.

Offigneum integra numerosi strumenti di protezione nel suo ambiente, offrendo non solo un software per distruggere file sensibili, ma un'intera app in grado di monitorare il tuo spazio di archiviazione per rilevare attivamente PII ed e-mail, e persino per rilevare eventuali modifiche e anomalie sospette ai file causate da ransomware e app dannose sul tuo computer.

Il distruggidocumenti più potente al mondo

Ma torniamo per un secondo al software per distruggere file. Mentre le utilità di base si affidano a un semplice passaggio di zeri per offuscare un file, Offigneum implementa lo standard DoD 5220.22-M del Dipartimento della Difesa degli Stati Uniti, tra molti altri algoritmi complessi a livello militare come Gutmann 35-pass. Questi metodi eseguono molteplici sovrascritture in un intervallo intricato di modelli di zeri, uni e caratteri casuali, assicurando che nessuna indagine forense possa recuperare la traccia dei tuoi file originali - o identificare la sequenza e il modello della distruzione stessa.

Ciò non include la semplice distruzione dei file correnti, ma estende anche la sua efficacia allo spazio vuoto su cui sono stati posizionati i vecchi file rimossi in precedenza, assicurando che qualsiasi file in agguato nel tuo disco rigido scompaia per sempre, senza intaccare in alcun modo i file esistenti.

L'aggiunta di Offigneum alle tue difese di sicurezza ti aiuterà a controllare, gestire e smaltire in modo sicuro le PII a tuo piacimento. Non lasciare mai che frammenti di dati incustoditi siano il tuo anello più debole: distruggili.