Каждый раз, когда вы входите в приложение, покупаете что-то онлайн, заполняете форму или подписываетесь на email-рассылку, вы делитесь частичками своей цифровой личности — и это уже кажется очевидным фактом — но на самом деле вы передаёте о себе гораздо больше. Даже когда вы просто открываете случайный сайт, задерживаете взгляд на публикации чуть дольше обычного или набираете текст на клавиатуре телефона, вы всё равно отправляете сведения о себе компаниям, выступающим поставщиками данных. Ваше имя и email могут казаться безобидными по отдельности, но в сочетании с поведенческими сигналами — интересами, хобби и работой — из них уже можно собрать почти полный цифровой портрет. Google, Facebook (Meta), Apple, Unity — все они собирают, формируют и обрабатывают вашу цифровую копию. Копию вашей личности, цифровой портрет, созданный алгоритмами и нейросетями, который хранится на десятках, а возможно, и сотнях серверов по всему миру — вероятно, даже без вашего ведома.

Персональные данные, или PII (Personally Identifiable Information), — это любая информация, по которой можно идентифицировать вас как человека. В русскоязычном контексте такие сведения чаще называют персональными данными или ПДн. Всё, о чём шла речь выше, по отдельности часто не выглядит как ПДн, но в сочетании эти данные могут сложиться в единый идентифицирующий профиль. Представьте себе цифровой отпечаток пальца. Иногда достаточно одного элемента информации, например номера социального страхования или паспорта. А иногда требуется несколько элементов сразу — имя, адрес и номер телефона, — чтобы получить более полную картину.

Возникает вопрос: почему защита таких данных настолько важна? Потому что, когда ваши персональные данные попадают не в те руки, последствия могут варьироваться от просто неприятных до по-настоящему разрушительных. Кража личности, финансовое мошенничество, нарушение приватности — это не абстрактные риски из новостей, а реальные проблемы, которые ежегодно затрагивают тысячи и миллионы людей. И, к сожалению, они могут оказаться ближе к вам, чем кажется.

Помимо личной безопасности, защита персональных данных лежит в основе доверия между вами и организациями, с которыми вы взаимодействуете. Когда компания надёжно защищает вашу информацию, она демонстрирует уважение к вашей приватности и вашим правам. Это не просто хороший бизнес-подход — в мире, где люди всё лучше понимают, как используются и передаются их данные, это становится необходимостью.

Какие персональные данные наиболее чувствительны

Разумеется, не вся информация несёт одинаковый уровень риска. Персональные данные можно условно расположить на шкале чувствительности, где одни сведения значительно опаснее других. Чувствительные ПДн — это информация, утечка, кража или раскрытие которой способно причинить серьёзный вред. Например, ваш номер социального страхования может быть использован для открытия мошеннических счетов или подачи фиктивных налоговых деклараций. Номера кредитных и дебетовых карт, банковские реквизиты и сведения о займах дают прямой доступ к вашим деньгам. Медицинские записи раскрывают интимные подробности о состоянии здоровья, лекарствах и лечении. Биометрические данные, такие как отпечатки пальцев или шаблоны распознавания лица, уникальны и не могут быть изменены в случае компрометации. Номера водительских удостоверений и паспортные данные могут использоваться для создания поддельных документов или мошенничества от вашего имени.

На другом конце этой шкалы находятся менее чувствительные персональные данные. К ним относится информация, которая всё же идентифицирует вас, но обычно несёт меньший риск при утечке. Сюда относятся ваше имя, email и номер телефона. История работы, должность и сведения об образовании сами по себе, как правило, менее опасны. Базовые демографические данные, например возрастной диапазон или почтовый индекс, тоже дают некоторую идентификацию, но не раскрывают полной картины.

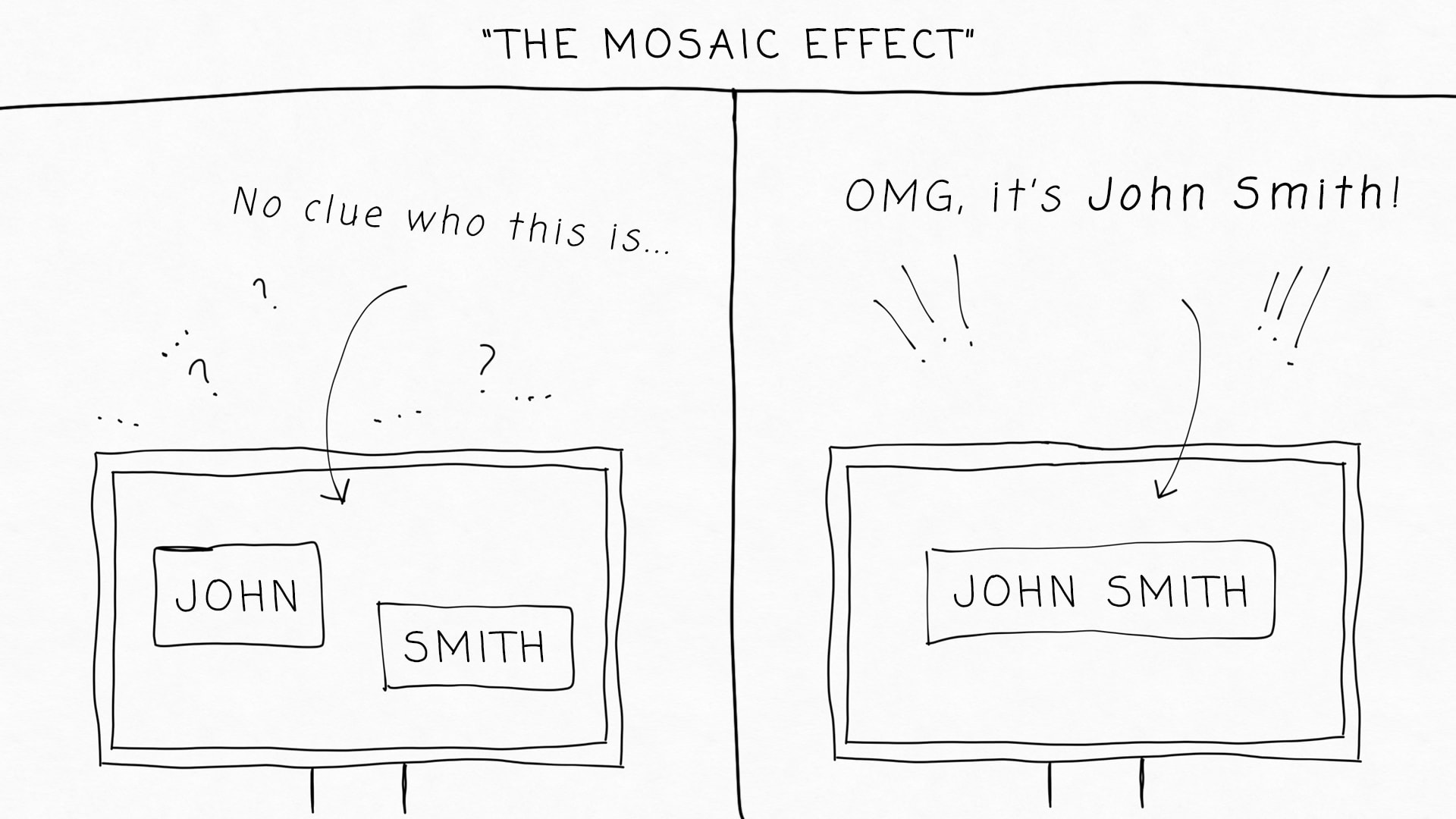

Но здесь есть важная проблема: даже на первый взгляд безобидная информация может стать опасной, если соединить её с другими фрагментами данных. Специалисты по безопасности называют это «эффектом мозаики», когда разрозненные сведения складываются в цельную картину. Чтобы лучше понять, что это значит на практике, полезно провести небольшой мысленный эксперимент.

Представим следующую ситуацию: вы видите надпись на стене:

7 11 96

Какие мысли у вас возникают? Скорее всего, никаких. Эта надпись не несёт для вас особого смысла, хотя находится в публичном месте. Теперь добавим совсем немного контекста — и надпись на стене станет такой:

7 11 96 (7 — месяц, 11 — день, 96 — год)

После этой маленькой подсказки вы автоматически воспринимаете запись как дату — бессмысленный набор символов превратился во что-то узнаваемое. Продолжим мысленный эксперимент: допустим, теперь прямо над этой датой появляется ваше имя, и надпись выглядит так:

John Smith

7 11 96 (7 — месяц, 11 — день, 96 — год)

Проходит неделя. Вы снова замечаете, что надпись на стене изменилась, и к ней добавилось ещё кое-что:

John Smith

+1 (123) 456-7890

[[email protected]](mailto:[email protected])

Использует Samsung Galaxy S22 (Android 12)

7 11 96 (7 — месяц, 11 — день, 96 — год)

Проходит ещё месяц. Текста на стене становится всё больше. Данные выглядят всё более упорядоченными и полными:

Полное имя: John A. Smith

Дата рождения: 11 июля 1996

Номер телефона: +1 (123) 456-7890

Email: [[email protected]](mailto:[email protected])

Домашний адрес: 123 Example Lane, Miami, FL 33101

SSN (хэшировано): ***-**-7890

IP-адрес (последний вход): 173.128.78.25

Устройство: Samsung Galaxy S22 (Android 12)

Браузер: Chrome 123.0.6312.105 (Mobile)

MAC-адрес: 84:3A:4B:5F:62:D1

ID устройства: a9e12f3c8b74ac901234fe56d12f9a7b

Мобильный оператор: T-Mobile

Wi‑Fi сети (за последние 7 дней): "Home_Net_5G", "Starbucks_Guest", "AudiServiceWiFi"

История геолокации: регулярные посещения Майами, Флорида; одна поездка в Орландо, Флорида (март 2025)

Текущая GPS-геопозиция: 25.7617° N, 80.1918° W

История голосового помощника (Samsung Bixby):

- "Напомни полить папоротники в 9 утра"

- "Построй маршрут до ближайшего сервисного центра Audi"

- "Где рядом со мной лучшая пицца без молочных продуктов?"

История поиска (последние 30 дней):

- "Лучшие садовые перчатки для чувствительной кожи"

- "Montessori или традиционный детский сад"

- "Стоимость замены тормозов Audi Q5 2020"

- "Бренды моцареллы без молочных продуктов"

- "Лучшие приложения для садоводства 2025"

История покупок (Amazon):

- Катушка для шланга Gardena

- Набор для выращивания органической рассады

- Рабочие тетради Montessori

Использование приложений (среднее за день):

- Instagram: 1,2 часа

- Google Maps: 20 минут

- WhatsApp: 40 минут

- MyAudi App: 10 минут

Биометрические данные (сохранены датчиками телефона):

- Отпечаток пальца: зарегистрирован

- Распознавание лица: включено

- Среднее число шагов: 4 800 в день

Обработанные интересы:

Интересуется садовым инвентарём, детскими садами рядом с Майами, Флорида, обслуживанием Audi Q5 и пиццей с безмолочным сыром.

Это, конечно, очень упрощённый пример, но он хорошо показывает, насколько по-разному могут выглядеть персональные данные — и далеко не всегда это что-то прямолинейное, вроде номера социального страхования, группы крови или паспорта. Допустим, сама по себе ваша дата рождения может казаться незначительной, но в сочетании с именем и адресом она уже даёт злоумышленнику гораздо больше возможностей для доступа к аккаунтам или кражи личности. Контекст в теме ПДн имеет огромное значение. Ваше имя в телефонном справочнике может вас не беспокоить, но то же имя рядом с медицинскими сведениями или финансовыми документами уже выглядит совсем иначе. Потенциальный вред зависит не только от того, какая именно информация раскрыта, но и от того, как её можно использовать.

Чем больше становится цифровой след человека, тем сильнее размывается граница между чувствительными и нечувствительными данными. То, что раньше считалось безобидным, сегодня может оказаться ценным материалом для мошенников, умеющих соединять разрозненные факты.

Как законы защищают ваши персональные данные

По мере того как угрозы для личной информации становились всё более распространёнными, государства по всему миру начали вводить нормы, которые должны защищать людей, давать им больший контроль над данными и делать организации ответственными за их сохранность.

Один из самых известных стандартов — Общий регламент Европейского союза по защите данных, GDPR. Он распространяется на тех, кто живёт в ЕС, а также на случаи, когда данные обрабатываются в ЕС, и даёт людям серьёзный контроль над своей персональной информацией. В рамках GDPR вы имеете право запросить доступ ко всем данным, которые о вас собрала компания, исправить неточную информацию и даже потребовать полного удаления данных — это и есть знаменитое «право быть забытым». Компании обязаны минимизировать объём собираемых данных и использовать только то, что действительно необходимо для заявленных целей. Если вы когда-либо видели всплывающие уведомления о конфиденциальности на сайтах, знайте: многие из них появились именно из-за требований GDPR.

В США действует California Consumer Privacy Act (CCPA), а также её расширение — California Privacy Rights Act (CPRA), которые обеспечивают похожие меры защиты. Жители Калифорнии могут узнать, какие персональные данные собирают о них компании, потребовать удаления этих данных и запретить продажу своей информации. Когда вы видите на сайте ссылку «Do Not Sell My Personal Information», это как раз следствие CCPA. Хотя эти законы формально касаются только жителей Калифорнии, на практике они часто влияют на подход компаний к данным всех пользователей, потому что проще применять единый стандарт ко всему сайту.

Для медицинской информации существует отдельный закон — Health Insurance Portability and Accountability Act (HIPAA), который обеспечивает специализированную защиту. Его задача — защищать медицинские карты и другие сведения о здоровье, поэтому медицинские учреждения, страховые компании и их партнёры обязаны внедрять конкретные меры безопасности. Именно поэтому в клиниках вас часто просят подписывать уведомления о правилах конфиденциальности.

Все эти нормы основаны на общих принципах: прозрачность сбора данных, ограничения на их использование, требования к безопасности для предотвращения утечек и права человека в отношении его персональной информации. Они также регулируют корректное уничтожение ПДн, когда те больше не нужны. Именно этими требованиями объясняется, почему медицинские учреждения измельчают бумажные документы, а компании обязаны правильно удалять цифровые файлы с персональными данными.

Скрытые угрозы для ваших персональных данных

Даже при наличии строгого регулирования персональная информация остаётся уязвимой во множестве повседневных ситуаций — часто так, что люди этого сразу не замечают. Представьте, что вы работаете за ноутбуком в любимой кофейне. Бесплатный Wi‑Fi удобен, но может быть небезопасен. Без должной защиты другие люди в той же сети потенциально могут увидеть сведения, которые вы передаёте, включая логины и личные данные. Быстрый пост в соцсетях о том, что вы в отпуске, не только сообщает друзьям о поездке, но и может подсказать злоумышленникам, что дома никого нет. А безобидные онлайн-викторины с вопросами о кличке вашего первого питомца или улице, где вы выросли, нередко собирают ответы на распространённые контрольные вопросы, которые помогают получить доступ к аккаунтам.

Даже осторожные люди могут стать жертвами фишинга. Срочное письмо якобы от вашего банка может оказаться очень правдоподобной подделкой, созданной для кражи ваших данных для входа. SMS о проблеме с доставкой посылки может вести на сайт, который собирает ваши персональные сведения.

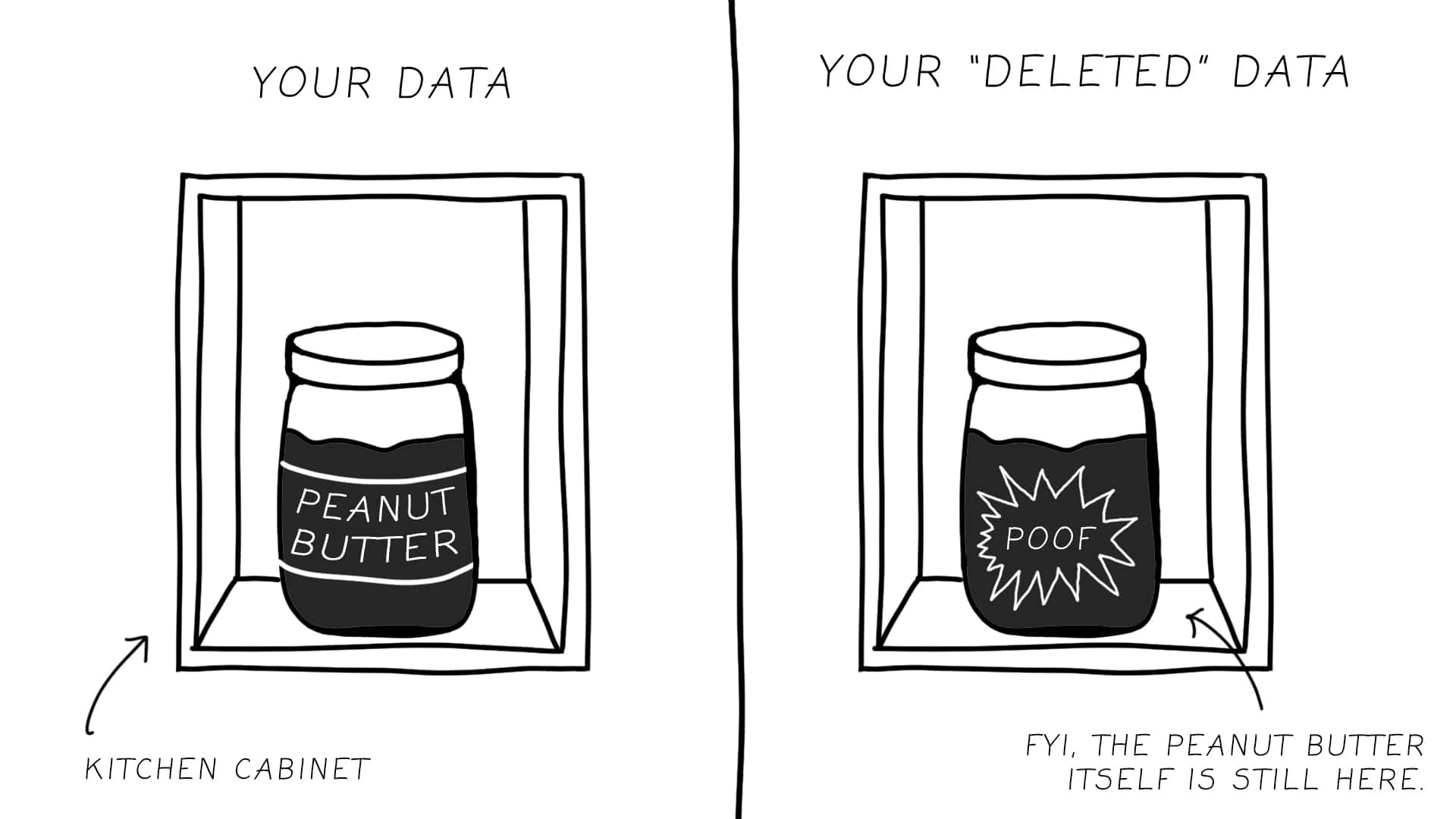

Физические документы тоже несут риски. Если вы просто выбрасываете в контейнер для переработки письма со своим именем и адресом, вы потенциально оставляете доступ к этим данным тем, кто роется в мусоре. Но удаление цифровых файлов таит ещё более скрытые угрозы. Когда вы удаляете файлы с компьютера, вам может казаться, что они исчезли навсегда, однако обычное удаление на удивление плохо справляется с фактическим уничтожением данных.

Представьте стандартное удаление файла так: это похоже на то, как если бы вы вырвали страницу с оглавлением из книги, но оставили всё содержимое на месте. Компьютер убирает ссылку на место хранения файла, но сама информация остаётся на диске, пока её не перезапишут новые данные. С помощью доступных инструментов восстановления человек, получивший доступ к устройству, может вернуть файлы, которые вы считали давно исчезнувшими.

Эта сохраняемость данных становится особенно опасной, когда вы продаёте старый компьютер, возвращаете арендованный ноутбук или избавляетесь от смартфона. Если данные не уничтожены правильно, следующий пользователь устройства может получить доступ к вашим личным файлам, фотографиям, финансовым документам или автоматически сохранённым паролям — даже если вам казалось, что вы всё удалили.

Как защитить персональные данные

Чтобы защищать персональные данные, не обязательно быть техническим специалистом. Гораздо важнее выработать правильные привычки и использовать подходящие инструменты.

Надёжные пароли

Сильные и уникальные пароли — это ваша первая линия обороны. Создавайте разные пароли для важных аккаунтов, особенно финансовых, и делайте их достаточно сложными, чтобы их было трудно угадать. Особенно важно иметь уникальные пароли для ваших самых «ключевых» аккаунтов — для большинства людей это Google, Microsoft и iCloud (Apple). Именно эти учётные записи часто хранят остальные пароли, поэтому для них особенно важны полностью уникальные комбинации.

Важно понимать, что под «уникальными» действительно подразумеваются уникальные пароли, а не варианты одного и того же. Например, «Password123» и «Password123!» не считаются уникальными, потому что второй пароль — всего лишь модификация первого. Вам нужны действительно разные пароли, а не вариации, потому что, если исходный пароль утечёт, подобные варианты будет легко угадать.

Конечно, запомнить такое количество паролей непросто. Самое очевидное решение — записать их на листке бумаги, но, пожалуйста, не делайте этого. Хранить пароли на бумаге — крайне небезопасная практика.

Вместо этого лучше использовать внешний менеджер паролей, который поможет генерировать и безопасно хранить сложные комбинации, чтобы вам не приходилось помнить их все. В этом случае вам нужно запомнить только один сильный пароль — от самого менеджера, а остальное он возьмёт на себя. Для критически важных аккаунтов также следует включить двухфакторную аутентификацию — это добавляет ещё один этап проверки, например код из SMS, уведомление в приложении или код 2FA, даже если злоумышленник уже знает ваш пароль.

Социальные сети

Будьте внимательны к тому, чем делитесь в социальных сетях. Проверьте настройки приватности, чтобы контролировать, кто видит ваши публикации, и дважды подумайте, прежде чем публиковать идентифицирующие детали — полную дату рождения, домашний адрес или информацию о том, что вас не будет дома. Измените настройки так, чтобы ваши публикации видели только друзья — действительно ли вы хотите, чтобы фотографии с дня рождения были доступны любому человеку на планете? Но помните: даже посты с доступом «только для друзей» можно сделать скриншотом и переслать дальше.

Настройки приватности

Найдите время, чтобы проверить настройки конфиденциальности в приложениях и онлайн-аккаунтах. Почти у каждого сайта или приложения есть такие настройки, и по умолчанию многие сервисы собирают гораздо больше информации, чем им действительно нужно. Тем не менее, во многом благодаря законам и регулированию, некоторые из них позволяют ограничить сбор данных — если вы готовы потратить время и поискать такие опции.

Фишинг

Научитесь распознавать фишинговые атаки по характерным признакам: срочные запросы на передачу личной информации, слегка искажённые адреса электронной почты или URL сайтов и сообщения, которые давят на вас и заставляют действовать быстро, не раздумывая. Если сомневаетесь, связывайтесь с организацией через её официальный сайт, а не переходите по ссылкам из сообщений. Кроме того, подозрительные сайты или письма полезно дополнительно проверять через поиск: нередко подделку выдаёт всего один изменённый символ.

Безопасное удаление информации

Правильное уничтожение как бумажной, так и цифровой информации не менее важно, чем аккуратный сбор данных. Бумажные документы с персональными данными лучше уничтожать шредером, а не просто выбрасывать. Что касается цифровых файлов, помните: стандартное удаление не уничтожает данные по-настоящему — их часто можно восстановить. Когда вы утилизируете старые устройства или носители, а также удаляете конфиденциальные файлы с текущего компьютера, для реального удаления персональной информации нужны специальные инструменты уничтожения данных.

Как организации должны защищать ваши персональные данные

Ответственные организации защищают персональные данные с помощью нескольких важных практик. Всё начинается с минимизации данных — сбора только того, что действительно необходимо, а не всего подряд. Это демонстрирует уважение к приватности и снижает риски в случае утечки. Кроме того, компании классифицируют разные типы информации по уровню чувствительности и применяют более строгую защиту к чувствительным данным, например номерам банковских карт, чем к базовым сведениям вроде предпочтений в рассылке. Контроль доступа ограничивает круг сотрудников, которые могут видеть ваши данные, исходя из рабочих задач, а системы мониторинга помогают замечать необычную активность, которая может указывать на злоупотребление. Обучение сотрудников тоже критически важно, потому что многие утечки начинаются с человеческой ошибки — регулярные тренинги по безопасности усиливают защиту от вредоносных ссылок и мошенничества.

Организации, которые действительно ответственно обращаются с вашими данными, заранее готовятся и к возможным инцидентам. Они разрабатывают чёткие процедуры реагирования на утечки: как локализовать ущерб, расследовать инцидент, уведомить затронутых людей и предотвратить повторение проблемы. На всём протяжении жизненного цикла данных политика корректного уничтожения защищает информацию, которая больше не нужна: бумажные документы измельчаются, а цифровые файлы удаляются надлежащим образом после истечения сроков хранения. Если вы оцениваете, насколько можно доверять той или иной организации, полезно изучить её политику конфиденциальности и отчёты о прозрачности — именно они показывают реальный подход к защите данных. Надёжные организации рассматривают защиту персональной информации не как разовую формальность ради соблюдения требований, а как постоянное обязательство перед пользователями.

Жизненный цикл персональных данных

Персональные данные проходят предсказуемый путь — от сбора до уничтожения, и защита нужна на каждом этапе. Жизненный цикл начинается в тот момент, когда вы передаёте сведения через формы, создание аккаунтов или покупки. Этичный сбор предполагает понятное согласие: вы должны знать, какие данные собирают и зачем. В идеале организация должна получать только то, что действительно нужно для заявленной цели. После сбора данные переходят на этап хранения, где им требуется защита и от внешних угроз вроде хакеров, и от неправомерного внутреннего доступа — с помощью шифрования, контроля доступа и физической безопасности. На этапе использования, когда информация применяется по назначению — для подтверждения личности, обработки транзакций или предоставления услуг, — корректные меры контроля гарантируют, что с ней работают только уполномоченные лица и только в законных целях.

Этап передачи особенно уязвим, потому что в этот момент информация перемещается между системами или организациями и должна быть защищена во время передачи с помощью безопасных методов и чётких договорённостей о защите и использовании. На этапе хранения по срокам ответственные организации устанавливают разумные периоды для разных типов данных, а не держат информацию бесконечно.

Наконец, часто недооцениваемый этап уничтожения требует правильной утилизации информации, срок полезного использования которой закончился. Для бумажных документов это означает измельчение, а для цифровых файлов — методы безопасного удаления, которые действительно уничтожают данные. Ещё раз: стандартное удаление файла похоже на удаление книги из библиотечного каталога при том, что сама книга всё ещё стоит на полке — информация остаётся доступной любому, кто знает, где искать. Настоящее цифровое уничтожение многократно перезаписывает данные и делает их невосстановимыми даже для специализированных инструментов, тем самым завершает жизненный цикл и не позволяет старой информации породить новые риски для приватности.

Почему кнопки «Удалить» недостаточно для защиты персональных данных

Большинство из нас представляет себе компьютерные файлы не совсем так, как они устроены в реальности. Когда вы удаляете файл, вам, вероятно, кажется, что он исчезает полностью — как бумага, пропущенная через шредер. На деле всё иначе, и понимание этой разницы важно для защиты персональных данных.

Вот пример, который поможет понять обычное удаление файлов. Представьте банку арахисовой пасты, спокойно стоящую в кухонном шкафу. И вдруг вы решаете избавиться от неё. Что вы делаете? Открываете шкаф, находите банку и в итоге... просто срываете с неё этикетку и упаковку. В шкафу по-прежнему остаётся банка, полная арахисовой пасты, — только уже без этикетки. Именно так и работает «стандартное» удаление файла на компьютере.

Когда вы удаляете файл, компьютер убирает ссылку на место, где этот файл хранится на жёстком диске, но само содержимое остаётся нетронутым — точно так же, как если снять этикетку с банки, но не выбросить саму банку. Пространство, которое занимали данные файла, помечается как «доступное для новых данных», однако до тех пор, пока туда реально не будет что-то записано, исходная информация физически остаётся на устройстве хранения. Представьте, что вы продолжаете складывать вещи в кухонный шкаф, пока там совсем не закончится место и только тогда банка окончательно не исчезнет.

Это создаёт серьёзный риск для приватности. С помощью свободно доступных инструментов восстановления данных — некоторые из них вообще бесплатны — человек, получивший доступ к вашему устройству, может восстановить файлы, которые вы считали удалёнными навсегда. Такие инструменты сканируют носитель в поиске данных, которые уже не отображаются в файловой системе, но всё ещё физически присутствуют на устройстве — как банка арахисовой пасты без этикетки в вашем шкафу: найти её чуть сложнее, но всё ещё очень даже возможно.

Последствия становятся очевидными в самых обычных ситуациях: если продать или подарить старый компьютер, не выполнив безопасное стирание жёсткого диска или SSD, следующий владелец может получить доступ к вашим личным документам, финансовым записям, фотографиям и данным банковских карт. Возврат арендованного ноутбука без защищённого удаления может раскрыть конфиденциальные рабочие файлы. Утилизация старого смартфона может поставить под угрозу ваши личные сообщения и данные учётных записей. Даже выброшенная USB-флешка или внешний жёсткий диск без корректного стирания оставляют ваши данные уязвимыми.

Риск касается и повседневной работы с файлами. Если вы удаляете конфиденциальные документы с общего компьютера или сетевого диска, стандартное удаление не даёт достаточной защиты от того, что кто-то получит к ним доступ позже. Простое очищение корзины не удаляет данные с устройства хранения по-настоящему.

Эта проблема устойчивых данных затрагивает и организации. Компании, которые не уничтожают персональную информацию клиентов надлежащим образом, когда она больше не нужна, рискуют нарушить требования законодательства о приватности и допустить утечку чувствительных данных. Медицинские учреждения, финансовые организации и другие структуры, работающие с регулируемыми данными, имеют конкретные обязательства по полному уничтожению информации — и стандартное удаление этим требованиям не соответствует.

Как безвозвратное удаление файлов защищает цифровую приватность

Точно так же, как вы не стали бы выбрасывать чувствительные бумажные документы в мусорное ведро, не пропустив их через шредер, цифровым файлам с персональными данными тоже требуется уничтожение, выходящее за рамки обычного удаления. Именно здесь становится необходимым безопасное шредирование файлов.

Безопасное шредирование файлов — это процесс, при котором фактическое содержимое данных многократно перезаписывается случайными шаблонами, делая исходную информацию невосстановимой даже для специализированных криминалистических инструментов. В отличие от стандартного удаления, которое оставляет содержимое на месте и допускает восстановление, корректное цифровое шредирование уничтожает все следы информации навсегда.

Когда может понадобиться такой уровень защиты? Рассмотрим несколько типичных ситуаций: перед продажей, передачей, пожертвованием или утилизацией компьютеров, планшетов и смартфонов безопасное шредирование не позволяет следующему пользователю добраться до вашей личной информации. При возврате арендованного оборудования, например ноутбуков или копировальных аппаратов с внутренней памятью, оно гарантирует, что ваши данные не «уедут» вместе с устройством. После работы с конфиденциальными файлами на публичных или общих компьютерах оно убирает все следы вашей информации. А после утечек или заражения вредоносным ПО безопасное шредирование может уничтожить потенциально скомпрометированные файлы с персональными данными.

Безопасное шредирование важно и для соблюдения нормативных требований. Законы о приватности, например GDPR, прямо требуют корректного уничтожения данных, когда они больше не нужны или когда человек запрашивает удаление своей персональной информации. Для бизнеса, государственных учреждений, медицинских организаций и финансового сектора способность подтвердить надлежащее уничтожение чувствительных данных стала не просто хорошей практикой, а юридической необходимостью.

Процесс работает за счёт перезаписи физического участка носителя, где хранился файл. Записывая в это место новые случайные данные много раз — по различным шаблонам, предназначенным для устранения остаточных следов, — инструменты безопасного шредирования делают восстановление исходной информации невозможным. Популярные стандарты, например метод U.S. Department of Defense 5220.22-M, предполагают несколько проходов перезаписи и проверку результата для гарантированного уничтожения.

В отличие от бумажного шредирования, где требуется отдельное устройство, цифровое шредирование файлов выполняется с помощью специализированного программного обеспечения. Такие инструменты варьируются от простых программ для безопасного удаления отдельных файлов до комплексных решений, которые умеют стирать целые диски, очищать свободное пространство, где могут оставаться следы удалённых файлов, и предоставлять сертификаты проверки, документирующие процесс уничтожения.

Для людей и организаций, серьёзно относящихся к приватности, безопасное шредирование файлов даёт уверенность в том, что чувствительная личная информация действительно исчезает после удаления. В мире, где утечки данных и кража личности продолжают расти, этот дополнительный уровень защиты становится всё более ценным.

Offigneum: решение для комплексной защиты цифровых файлов

Как мы увидели на протяжении всего этого руководства, защита персональных данных требует внимания на каждом этапе — особенно тогда, когда эта информация достигает конца своего жизненного цикла. Для тех, кто серьёзно относится к защите приватности, программное обеспечение для шредирования файлов Offigneum предлагает комплексное решение задач безопасного цифрового уничтожения. Offigneum выходит далеко за рамки стандартного удаления, используя методы перезаписи военного уровня, которые делают восстановление данных невозможным. Когда вам нужна абсолютная уверенность в том, что конфиденциальные файлы действительно исчезли, это решение профессионального уровня предлагает несколько стандартов безопасности под разные задачи — от базовой личной приватности до строгого соблюдения нормативных требований.

Программа работает с разными типами носителей, включая внутренние жёсткие диски, внешние устройства хранения, USB-накопители и сетевые хранилища. Такая гибкость позволяет применять один и тот же надёжный процесс уничтожения независимо от того, где именно хранятся чувствительные данные.

Возможности пакетной обработки в Offigneum делают его удобным как для частных пользователей, так и для организаций. Вы можете безопасно уничтожить один конфиденциальный документ или обработать сразу сотни тысяч файлов, что делает решение подходящим и для личной защиты приватности, и для масштабных проектов по утилизации данных.

Подробнее об Offigneum (программа для Windows) можно узнать на этом сайте. Кроме того, MacGlacio предлагает те же функции и преимущества, что и Offigneum, но ориентирован специально на компьютеры Mac. Подробнее о MacGlacio (программе для macOS) можно узнать на этом сайте.

Защита приватности — это не только аккуратная работа с данными в период их использования, но и понимание того, когда и как нужно с ними правильно расстаться. Настоящая приватность требует внимания на каждом этапе жизненного цикла данных, особенно когда приходит время надёжно уничтожить информацию, которая больше не нужна. По мере того как всё больше людей осознают важность конфиденциальности данных, такие инструменты, как Offigneum и MacGlacio, помогают и частным пользователям, и организациям вернуть себе контроль — даже над тем, как именно их информация удаляется безвозвратно.

Узнайте больше об Offigneum и полном списке его функций на официальном сайте:

www.ambeteco.com/Offigneum/

Правовая оговорка: информация, представленная в этой статье, предназначена исключительно для общих ознакомительных целей и не является юридической или технической консультацией. Описанные методы и инструменты, включая программное обеспечение для шредирования файлов Offigneum, направлены на повышение уровня защиты данных и приватности. Однако ни один метод удаления данных не может гарантировать абсолютную защиту от восстановления информации из-за множества факторов, включая ошибки пользователя, неправильное обращение с носителями данных и внешние воздействия среды. Пользователям следует соблюдать осторожность и обращаться к специалисту, если они не уверены в корректности процесса удаления данных. Offigneum и его разработчики не несут ответственности за ущерб или убытки, возникшие в результате использования либо невозможности использования описанных инструментов, методов или инструкций. По конкретным юридическим и техническим вопросам следует обращаться за профессиональной консультацией.